├µŽ“Ę■䚥─ŽĄĮy╝▄śŗŻ©Service-Oriented ArchitectureŻ¼SOAŻ®═©▀^╦╔╔ó±Ņ║ŽĪó┐╔ųžė├Ą─Ę■äšū„×ķ╗∙▒Šį¬╦žśŗĮ©Ęų▓╝╩Įæ¬ė├Ż¼╦³Ą─ķ_Ę┼ąį╠žš„į÷ÅŖ┴╦ą┼ŽóŽĄĮyĄ─ņ`╗ŅąįĪŻ═¼ĢrŻ¼SOAĄ─ķ_Ę┼ąįę▓įņ│╔┴╦╗∙ė┌SOAĄ─ą┼ŽóŽĄĮyĄ─░▓╚½ąįå¢Ņ}ĪŻę“┤╦Ż¼╬ęéāįOėŗ╗∙ė┌SOAĄ─Ęų▓╝╩Įæ¬ė├▒žĒÜę¬│õĘų┐╝æ]Ųõ╦∙├µ┼RĄ─░▓╚½═■├{Ż¼įOėŗŽÓæ¬Ą─░▓╚½─Ż╩ĮüĒ▒▄├Ō╗“£p╔┘░▓╚½═■├{ĪŻ«öŪ░Ż¼SOA╝▄śŗ├µ┼RįSČÓĻPµIąį░▓╚½å¢Ņ}Ż¼░▓╚½å¢Ņ}Ą─ųžę¬ąį│╩¼Fų▓Į╔Ž╔²┌ģä▌Ż¼ęč│╔×ķųŲ╝sSOA╝▄śŗ┐v╔Ņæ¬ė├Ą─░lš╣Ų┐ŅiĪŻ

ĪĪĪĪ1.SOAĄ─æ¬ė├¼FĀŅ

ĪĪĪĪSOA╩Ūę╗ĘN╚½ą┬─Ż╩ĮŻ¼╦³ų¦│ųŲ¾śIīóśIäšš¹║Ž×ķę╗ŽĄ┴ąŽÓ╗źŃĢĮėĄ─Ę■äš╗“ųžÅ═ąįśIäš╚╬䚯¼Å─Č°╩╣Ų¾śI─▄ē“Ė▀ą¦ĪóųžÅ═Ąž└¹ė├¼Fėą╝╝ągĪŻSOA┐╔ęįĖ³║├ĄžīóIT ─┐ś╦┼cśIäš─┐ś╦▀_│╔ę╗ų┬Ż¼īŹ¼F┴╦śIäšņ`╗ŅąįŻ¼╣Ø╩Ī┴╦│╔▒ŠĪŻ

ĪĪĪĪSOAæ¬ė├╩Ūę╗╣╔▓╗┐╔ūĶō§Ą─│▒┴„Ż¼įŁę“į┌ė┌SOAĄ─æ¬ė├╦∙─▄ĦüĒĄ─ą┼ŽóŽĄĮyĮ©įOĄ─ņ`╗Ņąį║═ķ_Ę┼ąįĪŻSOAūŅ╩▄╚╦ĻPūóĄ─╩Ūī”Ęų▓╝╩ĮĪó┤¾ęÄ─ŻĪó«ÉśŗŁhŠ│Ž┬ą┼ŽóŽĄĮyĄ─š¹║Ž─▄┴”Ż¼╠ßĖ▀śI䚎ĄĮyĄ─├¶Į▌ąįĪŻSOA─▄ĮŌøQį┌«ÉśŗŁhŠ│Ž┬Ż¼Ų¾śIČÓéĆą┼ŽóŽĄĮyĄ─æ¬ė├╝»│╔Ż¼╝┤▓╗═¼æ¬ė├ŽĄĮyų«ķgĄ─╗ź┬ō╗ź═©║═ą┼Žó┘Yį┤╣▓ŽĒŻ¼╩╣Ą├Ų¾śIĄ─ą┼Žó┘Yį┤║═śIäš┐╔ęįĖ³║├ĄžĮY║Žį┌ę╗ŲĪŻ

ĪĪĪĪĖ∙ō■Companies&Markets ╣½╦ŠĄ─ę╗Ę▌╩š┘Mł¾ĖµĮyėŗĮY╣¹’@╩ŠŻ¼SOA╩ął÷š²╠Äė┌æ¬ė├ąĶŪ¾Ą─═·╩óĢrŲ┌ĪŻī¦ų┬SOA╩ął÷ÅŖä┼į÷ķLĄ─įŁę“╩Ūę“×ķįŲėŗ╦ŃĄ─┼dŲŻ¼ī”æ¬ė├┐“╝▄Ą─ąĶŪ¾įĮüĒįĮČÓŻ¼├µŽ“įŲėŗ╦ŃĄ─öĄō■ųąą─ŽŻ═¹Ė³ČÓĄžš¹║Ž║═▀BĮėæ¬ė├ĪŻSOA╝▄śŗųą╗∙▒ŠĮM│╔į¬╦ž╩Ū┐╔ųžė├Ą─Ę■äš╝»║ŽŻ¼Č°įŲėŗ╦ŃÅŖš{ę╗Ūą┘Yį┤ĮįęįĘ■䚥─ą╬╩Į├µŽ“ė├æ¶ĪŻįŲėŗ╦Ń║═SOA╩Ū╗źčaĄ─Ż¼SOA─▄ē“īóå╬ę╗╣”─▄Ą─įŲĘ■äšĮM║Ž│╔─▄ØMūŃÅ═ļsśIäšąĶŪ¾Ą─æ¬ė├Ż¼įŲĘ■äš×ķSOA╠ß╣®┴╦┤¾┴┐Ą─┐╔╣®Ųõ╝»│╔Ą─▀hČ╦Ę■äšĪŻę“┤╦Ż¼╬ęéāšJ×ķī”SOAą┼Žó░▓╚½Ą─╔Ņ╚ļ蹊┐ī”įŲėŗ╦Ń░▓╚½ę▓ėąų°ĘŪ│Żųžę¬Ą─ĮĶĶbęŌ┴xĪŻ

ĪĪĪĪ2.SOA╝▄śŗŽ┬Ą─░▓╚½╠¶æ

ĪĪĪĪ2.1 ╝╝ąg░▓╚½═■├{╠¶æ

ĪĪĪĪ2.1.1 SOA╝▄śŗ─Ż╩Įūį╔Ē░▓╚½═■├{

ĪĪĪĪ╗∙ė┌SOAĄ─ŽĄĮy╩Ūķ_Ę┼Ą─ĪóĘų▓╝╩ĮĄ─Īó╗ź▀BĄ─Ż¼Ž¹Žó╩ŪĘ■äš┼c╩╣ė├š▀ų«ķgé„▌ööĄō■Ą─╗∙▒Šį¬╦žĪŻ╬ęéā┐╔ęį┐žųŲĘ■äšā╚▓┐Ą─Ž¹ŽóŻ¼ę▓┐╔ęįī”Ę■äš╩╣ė├š▀╝ėęį░▓╚½┐žųŲŻ¼Ą½╩Ūī”ė┌Ę■äš┼cĘ■äšų«ķgĄ─┐šķg╚▒╔┘░▓╚½┐žųŲĪŻPat Helland ░č▀@ēK┐šķgĘQ×ķ“¤o╚╦ģ^”Ż¼╠žäe╩Ū«öŽ¹Žó╩Ū═©▀^Internet é„▌öĢrŻ¼░▓╚½å¢Ņ}Š═’@Ą├ė╚Ųõųžę¬ĪŻį┌Ę■äš┼cĘ■äšų«ķgĄ─“¤o╚╦ģ^”╔Žé„▌öĄ─Ž¹Žóęūė┌╩▄ĄĮ═■├{╣źō¶ĪŻįSČÓ░▓╚½═■├{Č╝┼cę╗ŅÉ▒╗ĘQ×ķ“ųąķg╚╦”Ą─╣źō¶ėąĻPĪŻ«öĘ■äš╗“Ę■䚥─╩╣ė├š▀░l│÷Ž¹ŽóŻ¼╣źō¶š▀┐╔ęį═©▀^▒O┬Āš¹éĆŠĆ┬ĘŻ¼½@╚ĪĄĮŽ¹Žó╗“ī”ų«▀Mąą┤█Ė─ĪŻę“┤╦Ż¼SOA░▓╚½─Ż╩ĮįOėŗę¬│õĘų┐╝æ]▒ŻūoöĄō■ÖC├▄ąįĪó▒ŻūoöĄō■═Ļš¹ąįĪóĘ└ų╣öĄō■é╬įņ║═▒ŻūCöĄō■┐╔ė├ąįĪŻ

ĪĪĪĪ2.1.2 ═Ō▓┐É║ęŌ╣źō¶ę²░lĄ─░▓╚½═■├{

ĪĪĪĪ«ö╣źō¶š▀░l╦═ĮoĘ■äš╩╣ė├š▀É║ęŌ┤·┤aĢrŻ¼Ę■äš╩╣ė├š▀æ¬įōī”Įė╩▄Ą─ą┼Žó▀Mąąš²┤_┼ąöÓĪŻXML Š▄Į^Ę■äš╣źō¶╝┤╩Ūę╗éĆĄõą═Ą─É║ęŌ╣źō¶ĪŻį┌▀@ĘNŅÉą═Ą─╣źō¶ųąŻ¼╣źō¶š▀į┌é„▌öĄ─Ž¹ŽóųąĖĮ╝ė║▄ČÓöĄūų║×├¹Ż¼Ę■äš╩╣ė├š▀╩šĄĮ▀@ŅÉŽ¹ŽóŻ¼ĮŌ╬÷Ų„īóī”╦∙ėą║×├¹▀MąąĮŌ╬÷Ż¼ī¦ų┬ŽÓĻPĘ■äšžō▌d▀^ųžŻ¼▀MČ°įņ│╔Ę■äš▓╗┐╔ė├ĪŻ┴Ēę╗ĘN│ŻęŖĄ─É║ęŌ╣źō¶╩ŪXPath ūó╚ļ╣źō¶Ż¼ėąĢr╔§ų┴Ė³×ķŲš═©Ą─SQL ūó╚ļ╣źō¶Č╝┐╔ęįī”ŽĄĮyūó╚ļÉ║ęŌģóöĄŻ¼Å─Č°▀_ĄĮą┼Žóą╣┬Č╗“ī”Ę■äšųąĄ─öĄō■ł╠ąąėą╬Ż║”Ą─▓┘ū„ĪŻ

ĪĪĪĪ2.1.3 ČÓĘ■䚎ĄĮy╚┌║Žč▄╔·Ą─░▓╚½═■├{

ĪĪĪĪė╔ė┌╚▒Ę”░▓╚½ĻPµI╝╝ągų¦│ųŻ¼į┌└¹ė├╗∙ė┌ČÓéĆSOAŲĮ┼_╣▓═¼śŗĮ©æ¬ė├ŽĄĮyĢrŻ¼īóČÓéĆĘ■äš▀Mąąš¹║ŽŻ¼▒ž╚╗╠ßĖ▀š¹¾wŽĄĮyĄ─Å═ļsąįŻ¼▀Mę╗▓Įį÷╝ė░▓╚½’LļUĪŻ

ĪĪĪĪ2.2 SOA░▓╚½╣▄└ĒąĶŪ¾

ĪĪĪĪĮ©┴óSOA░▓╚½ś╦£╩╝░Ųõ£yįu¾wŽĄ╩ŪČ╚┴┐īŹ╩®SOA╝▄śŗŽĄĮy░▓╚½─▄┴”Ą─│▀Č╚Ż¼╩ŪśŗĮ©╗∙ė┌SOA╝▄śŗŽĄĮyĄ─ųžę¬ģó┐╝ĪŻ

ĪĪĪĪ2.2.1 ī”SOA░▓╚½ś╦£╩║═įu£y¾wŽĄĮ©įOĄ─ąĶŪ¾

ĪĪĪĪSOA░▓╚½ś╦£╩▓╗āHæ¬ų¦│ųė├æ¶├Ķ╩÷ŲõöĄō■░▓╚½▒Żūo─┐ś╦ĪóųĖČ©Ųõ╦∙ī┘┘Y«a░▓╚½▒ŻūoĄ─ĘČć·║═│╠Č╚Ż¼Ė³ųžę¬Ą─╩ŪŻ¼æ¬ų¦│ųė├æ¶Ż¼ė╚Ųõ╩ŪŲ¾śIė├æ¶Ą─░▓╚½╣▄└ĒąĶŪ¾ĪŻ╦č╝»░▓╚½ą┼ŽóŻ¼Ęų╬÷▓ķ┐┤ŽĄĮy╚šųŠą┼ŽóĪó┴╦ĮŌöĄō■╩╣ė├Ūķøręį╝░š╣ķ_▀`Ę©▓┘ū„š{▓ķĢ■Ā┐╔µĄĮSOA╝▄śŗŲĮ┼_Ę■äš╠ß╣®š▀Ą─║╦ą─öĄō■╗“╔µ╝░ĄĮĘ■äš╩╣ė├š▀Ą─ļ[╦ĮöĄō■Ż¼Ä¦üĒę╗Č©öĄō■ļ[╦Į▒Żūoå¢Ņ}ĪŻ─┐Ū░Ż¼SOA╝▄śŗŲĮ┼_ī”Įė╚┌║Ž▀\ū„─Ż╩Į▓ó▓╗│╔╩ņŻ¼╔ą╬┤ą╬│╔ąąśIś╦£╩Ż¼Ę■äš╩╣ė├š▀ė├æ¶┼cĘ■äš╠ß╣®š▀ų«ķgĄ─ž¤ÖÓĮńČ©▓╗ŪÕ╬·Ż¼ę“┤╦Ż¼ąĶę¬ęį░▓╚½ś╦£╩ą╬╩ĮīóŽÓĻPž¤ÖÓ┤_Č©Ž┬üĒŻ¼├„┤_ųĖ│÷Ę■äšą┼ŽóĘČć·Īó½@╚Ī╩ųČ╬Ą╚Ż¼Ę└ų╣ė░ĒæļpĘĮĄ─ÖÓęµĪŻ┤╦═ŌŻ¼╬ęéāꬳį│ų┐╔£y┴┐Īó┐╔“×ūCĪó┐╔Ė·█ÖĄ─įŁätųŲČ©░▓╚½ś╦£╩ĪŻ

ĪĪĪĪ2.2.2 ī”SOA░▓╚½▒O╣▄Ą─ąĶŪ¾

ĪĪĪĪė╔ė┌SOAŠ▀ėąķ_Ę┼Īó═Ė├„║═äėæBĄ─╠ž³cŻ¼į÷╝ė┴╦ī”Ę■äšā╚╚▌▒O╣▄Ą─ļyČ╚ĪŻSOAĄ─ņ`╗Ņąį╩╣Ą├śŗĮ©╗∙ė┌SOA╝▄śŗĄ─ŽĄĮyĖ³╝ė╚▌ęūŻ¼Ę■äš╦∙░l▓╝Ą─ā╚╚▌į┌ŠWĮj╔ŽĖ·█Ö╣▄└ĒļyČ╚┤¾Ż¼ī”ā╚╚▌▒O╣▄└¦ļyŻ╗ČÓĘ■äš╚┌║ŽśŗĮ©Ą─ŽĄĮy┤µį┌┐ńģ^ė“Īó┐ńąąśIš{ė├Ę■äšĮė┐┌Ą─┐╔─▄Ż¼ī”Ę■äšĘŌčbĄ─╣”─▄║═öĄō■Ą─▒O╣▄Ģ■╔µ╝░ĄĮČÓéĆ▓┐ķTŻ¼╔§ų┴ČÓéĆąąš■ģ^ė“ĪŻę“┤╦Ż¼«ö│÷¼F░▓╚½å¢Ņ}ĢrŻ¼░▓╚½▒O╣▄š▀═∙═∙ļyęį┼ąöÓå¢Ņ}│÷ūį──└’ĪŻ

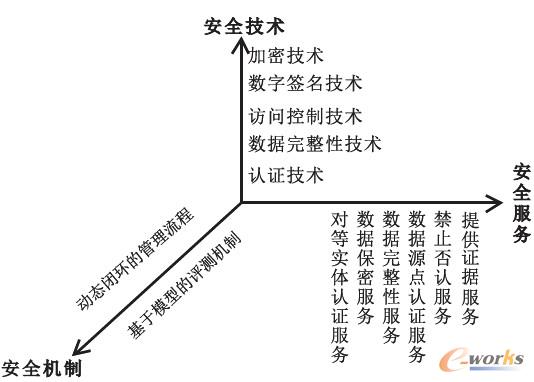

ĪĪĪĪ3.SOA╚²ŠSą┼Žó░▓╚½┐šķg¾wŽĄ─Żą═įOėŗ

ĪĪĪĪė╔╔Ž╦∙╩÷Ż¼▓╗ļyĄ├│÷ęįŽ┬ĮYšōŻ¼SOAą┼Žó░▓╚½▓╗āH╩Ū╝╝ągå¢Ņ}Ż¼Ė³╩Ū╣▄└Ēå¢Ņ}ĪŻą┼Žó░▓╚½╩Ū“╚²Ęų╝╝ągŻ¼Ų▀Ęų╣▄└Ē”Ą─ŠC║Žąį╣żū„Ż¼╚╬║╬╝╝ąg┤ļ╩®ų╗─▄ŲĄĮį÷ÅŖą┼Žó░▓╚½Ę└ĘČ─▄┴”Ą─ū„ė├Ż¼ą┼Žó░▓╚½æ¬įōųžęĢ░▓╚½╝╝ągŻ¼Ė³æ¬įōūóųž╣▄└ĒŻ¼ų╗ėą╣▄└ĒĄĮ╬╗Ż¼▓┼─▄▒ŻšŽ╝╝ąg┤ļ╩®│õĘų░lō]ū„ė├ĪŻę“┤╦Ż¼×ķ▒ŻšŽSOAą┼Žó░▓╚½Ż¼æ¬įōÅ─░▓╚½╝╝ągĪó░▓╚½Ę■äšĪó░▓╚½ÖCųŲĄ╚╚²éĆŠSČ╚Į©┴óSOAĄ─ą┼Žó░▓╚½┐šķg¾wŽĄ─Żą═Ż¼▓óīóŲõū„×ķą┼Žó░▓╚½ĘĮ░ĖįOėŗ║═įuārĄ─ģó┐╝─Żą═Ż¼╚ńłD1╦∙╩ŠĪŻ

łD1 SOAĄ─╚²ŠSą┼Žó░▓╚½┐šķg¾wŽĄ

ĪĪĪĪ3.1 ░▓╚½╝╝ąg

ĪĪĪĪ3.1.1 öĄō■╝ė├▄║═öĄūų║×├¹

ĪĪĪĪ╝ė├▄║═öĄūų║×├¹╩Ū┤_▒ŻöĄō■░▓╚½ąįĄ─╗∙▒ŠĘĮĘ©ĪŻSOAųą▓╔ė├╩▄▒ŻūoŽ¹Žó─Ż╩ĮŻ¼ė╔ę╗éĆė├ė┌╠ß╔²įŁ╩╝Ž¹Žó░▓╚½ąįĄ─▓┐╝■ĮM│╔Ż¼╝ėĮŌ├▄ė├ė┌ĮŌøQöĄō■ļ[╦Įå¢Ņ}Ż¼╝ė├▄▒ŻūoĄ─ÅŖČ╚╚ĪøQė┌╝ė├▄╦ŃĘ©Ą─įOėŗ║═ī”├▄ĶĆĄ─▒ŻūoĪŻöĄūų║×├¹ė├ė┌ĮŌøQöĄō■═Ļš¹ąįå¢Ņ}ĪŻė╔ė┌┤¾▓┐ĘųSOA╝▄śŗŽ┬Ą─Ž¹Žó╩Ū╗∙ė┌XML├Ķ╩÷Ą─Ż¼ę“┤╦╬ęéā│Żė├ĄĮXML ╝ė├▄║═ XML ║×├¹▀@ā╔éĆķ_░lś╦£╩Ż¼╔Ž╩÷ā╔éĆś╦£╩Č╝┐╔ęįė├üĒ░č░▓╚½╝ė╚ļĄĮ╗∙ė┌XML Ą─öĄō■ųą╚źĪŻXML ╝ė├▄į╩įSė├æ¶╝ė├▄XML ╬─ÖnųąĄ─Š▀¾wį¬╦žĪŻ

ĪĪĪĪ3.1.2 įLå¢┐žųŲ

ĪĪĪĪįLå¢┐žųŲ░┤šš╩┬Ž╚┤_Č©Ą─ęÄätøQČ©Ę■äššłŪ¾š▀ī”Ę■䚥─įLå¢╩Ūʱ║ŽĘ©ĪŻ«öĘ■äššłŪ¾š▀įćłDĘŪĘ©╩╣ė├ę╗éĆ╬┤Įø╩┌ÖÓĄ─Ę■äšĢrŻ¼įLå¢┐žųŲīóŠ▄Į^įōšłŪ¾Ż¼▓óīó▀@ę╗╩┬╝■ł¾ĖµĮo░▓╚½īÅėŗĖ·█ÖŽĄĮyŻ¼īÅėŗĖ·█ÖŽĄĮyīóĮo│÷ł¾Š»▓óėøõø╚šųŠÖn░ĖĪŻ

ĪĪĪĪ3.1.3 öĄō■═Ļš¹ąį“×ūC

ĪĪĪĪį┌öĄō■═Ļš¹ąįĘĮ├µŻ¼é„ĮyĘĮ╩Įīó║Ż┴┐Ą─öĄō■Ž┬▌dĄĮ┐═æ¶Č╦Ż¼Å─ȰĦüĒ┤¾┴┐Ą─═©ą┼┤·ārĪŻ▀h│╠öĄō■═Ļš¹ąį“×ūCģfūh─▄ē“āHĖ∙ō■įŁ╩╝öĄō■Ą─ę╗▓┐Ęųą┼Žó║═öĄō■Ą─ś╦ūR▀Mąą═Ļš¹ąį“×ūCŻ¼ę“┤╦▀mė├ė┌SOA╝▄śŗŽ┬Ą─öĄō■═Ļš¹ąį“×ūCĪŻ

ĪĪĪĪ3.1.4 šJūC╝╝ąg

ĪĪĪĪį┌SOA╝▄śŗųąšJūCų„ę¬ėąšŠ³cšJūCĪół¾╬─šJūCĪóė├æ¶║═▀M│╠šJūCĄ╚ĪŻį┌SOA╝▄śŗĄ─ŽĄĮyĮ©įOŻ¼īó├µ┼R«ÉśŗŁhŠ│Ž┬▓╗═¼ŲĮ┼_Ą─▒ŖČÓĄ─ė├æ¶Ż¼īŹ¼F╔ĒĘ▌┬ō║Ž║═å╬³cĄŪõø┐╔ęįų¦│ųĘ■äšų«ķgĖ³╝ėĘĮ▒ŃĄž╣▓ŽĒė├æ¶╔ĒĘ▌ą┼Žó║═šJūCĘ■䚯¼▓ó£p╔┘ųžÅ═šJūCĦüĒĄ─▀\ąąķ_õNĪŻ

ĪĪĪĪ3.2 ░▓╚½Ę■äš

ĪĪĪĪSOA╝▄śŗ╠ß╣®Ą─╩Ūę╗ĘNķ_Ę┼Īó═Ė├„Ą─╝▄śŗ─Ż╩ĮŻ¼į┌═©▀^SOA▀Mąą«ÉśŗŽĄĮyš¹║ŽĢrŻ¼Ę■äš╩╣ė├š▀Ė³ŽŻ═¹ų▒Įė├µī”Ą─╩ŪSOA░▓╚½¾wŽĄ╦∙╠ß╣®Ą─░▓╚½Ę■äš¾wŽĄŻ¼Č°▓╗╩ŪŠ▀¾wĄ─Ąūīė╝╝ągĪŻ

3.2.1 īŹ¾wšJūCĘ■äš

ĪĪĪĪīŹ¾wšJūCĘ■äš░³└©ī”Ą╚īŹ¾wšJūCĘ■äš║═öĄō■į┤³cšJūCĘ■äšĪŻī”Ą╚īŹ¾wšJūCĘ■äšė├ė┌ā╔éĆķ_Ę┼Ą─SOA╝▄śŗŽ┬śŗĮ©Ą─ŽĄĮyī”ĮėĢrŻ¼═¼Ą╚īėųąĄ─īŹ¾wĮ©┴óµ£Įė╗“öĄō■é„▌öĢrŻ¼ąĶę¬ī”Ę■äš╠ß╣®š▀║═Ę■äš╩╣ė├š▀Ą─║ŽĘ©ąį║═ėąą¦ąį▀Mąą“×ūCĪŻöĄō■į┤³cšJūCĘ■äšė├ė┌┤_▒ŻöĄō■░lūįšµš²Ą─į┤³cŻ¼Ę└ų╣╝┘├░ĪŻ

ĪĪĪĪ3.2.2 öĄō■▒Ż├▄Ę■äš

ĪĪĪĪöĄō■▒Ż├▄Ę■äš░³└©ČÓĘN▒Ż├▄Ę■䚯¼×ķ┴╦Ę└ų╣SOA╝▄śŗŽ┬Ė„ŽĄĮyų«ķgĄ─é„▌öĄ─Ž¹ŽóöĄō■▒╗Įž½@╗“▒╗ĘŪĘ©┤µ╚ĪČ°ą╣├▄Ż¼╠ß╣®├▄┤a╝ė├▄▒ŻūoĪŻöĄō■▒Ż├▄Ę■äšæ¬įō╠ß╣®µ£ĮėĘĮ╩Į║═¤oµ£ĮėĘĮ╩Įā╔ĘNöĄō■▒Ż├▄Ż¼═¼Ģrę▓┐╔ī”ė├æ¶ųĖČ©ūųČ╬Ą─öĄō■▀Mąą▒ŻūoĪŻ

ĪĪĪĪ3.2.3 öĄō■═Ļš¹ąįĘ■äš

ĪĪĪĪöĄō■═Ļš¹ąįĘ■äšę²╚ļ┐╔ą┼ėŗ╦Ń└Ē─ŅŻ¼═©▀^Į©┴óę╗ĘN╠žČ©Ą─═Ļš¹ąįČ╚┴┐ÖCųŲŻ¼╩╣ėŗ╦ŃŲĮ┼_▀\ąąĢrŠ▀éõĘų▒µ┐╔ą┼│╠ą“┤·┤a┼c▓╗┐╔ą┼│╠ą“┤·┤aĄ──▄┴”Ż¼Å─Č°ī”▓╗┐╔ą┼Ą─│╠ą“┤·┤aĮ©┴óėąą¦Ą─Ę└ų╬ĘĮĘ©║═┤ļ╩®[7]Ż¼ė├ęįĘ└ų╣ĘŪĘ©īŹ¾w═©▀^SOAĘ■䚯¼ī”é„▌öĄ─öĄō■▀Mąąą▐Ė─Īó▓Õ╚ļĪóäh│²ęį╝░į┌öĄō■Į╗ōQ▀^│╠ųąĄ─öĄō■üG╩¦ĪŻöĄō■═Ļš¹ąįĘ■äšĖ³╝ÜĘų×ķŻ║Ħ╗ųÅ═╣”─▄µ£ĮėĘĮ╩ĮĄ─öĄō■═Ļš¹ąįĪó▓╗Ħ╗ųÅ═╣”─▄µ£ĮėĘĮ╩ĮĄ─öĄō■═Ļš¹ąįĪó▀xō±ūųČ╬µ£ĮėĘĮ╩ĮĄ─öĄō■═Ļš¹ąįĪó▀xō±ūųČ╬¤oµ£ĮėĘĮ╩ĮĄ─öĄō■═Ļš¹ąįĪó¤oµ£ĮėĘĮ╩ĮĄ─öĄō■═Ļš¹ąįĪŻ

ĪĪĪĪ3.2.4 Į¹ų╣ʱšJĘ■äš

ĪĪĪĪĮ¹ų╣ʱšJĘ■äšė├ęįĘ└ų╣Ę■äšģó┼cļpĘĮʱšJūį╝║═©▀^Ę■äš░l╦═▀^öĄō■Ą─ąą×ķŻ¼╗“Įė╩šĘĮį┌╩šĄĮöĄō■║¾Ę±šJūį╝║╩šĄĮ▀^┤╦öĄō■╗“é╬įņĮė╩šöĄō■Ą─ąą×ķĪŻė╔ā╔ĘNĘ■äšĮM│╔Ż║▓╗Ą├ʱšJ░l╦═║═▓╗Ą├ʱšJĮė╩šĪŻ

ĪĪĪĪ3.2.5 ╠ß╣®ūCō■Ę■äš

ĪĪĪĪ╣▄└Ē╚╦åT─▄ē“═©▀^įōĘ■䚯¼ęįūŅąĪ┤·ārĄ├ĄĮSOA╝▄śŗŽ┬▄øė▓╝■┘Yį┤Ą─╩╣ė├ŪķørŻ¼╚ń½@╚Ī╚šųŠöĄō■ĪóĖ·█ÖīÅėŗöĄō■ĪóäėæBīŹĢrĖ³ą┬īÅėŗöĄō■Ą╚Ż¼┴╦ĮŌ┘Yį┤Ą─╩╣ė├ŪķørĪó░▓╚½ŪķørŻ¼╚ńėą«É│ŻŪķør═©▀^ł¾Š»╠ß╩ŠŻ╗─▄ē“╠ß╣®╩┬║¾Ą─╚ĪūCĪóĘų╬÷Ę■䚯¼╩╣ė├Üv╩Ęėøõø┐╔ęį╚ĪĄ├╠žČ©ŁhŠ│ĪóĢrķgČ╬╗“╗∙ė┌Ųõ╦¹╠žČ©ŽĄĮyģóöĄŽ┬Ż¼ų„ÖCĪóĘ■äšŲ„║═ŠWĮjĄ─╩╣ė├ą┼ŽóŻ¼╗∙ė┌▀@ą®Üv╩Ęėøõø┐╔ęį▀Mąą─│ą®ĮyėŗĪóĘų╬÷▓┘ū„Ż╗ī”ė┌ęčĮø░l╔·Ą─ŽĄĮyŲŲē─ąą×ķ╠ß╣®ėąą¦Ą─ūĘŠ┐ūCō■ĪŻ

ĪĪĪĪ3.3 ░▓╚½ÖCųŲ

ĪĪĪĪ3.3.1 äėæBķ]ŁhĄ─╣▄└Ē┴„│╠

ĪĪĪĪĖ∙ō■SOA╝▄śŗŽ┬Ą─ŽĄĮy╔·├³ų▄Ų┌╠ž³cŻ¼Į©┴óÅ─ęÄäØĪóĮ©įOĪó▀\ąąŠSūoĄĮĮY╩°Ą─╚½▀^│╠░▓╚½╣▄└ĒÖCųŲŻ¼Į©┴óįu╣└——Ēæ欗—Ę└ūo——įu╣└Ą─äėæBķ]ŁhĄ─╣▄└Ē┴„│╠ĪŻ

ĪĪĪĪSOA╝▄śŗŽ┬Ą─ŽĄĮy╠Äė┌▓╗öÓĄ─Į©įO║═š{š¹ųąŻ¼ą┬Ą─░▓╚½┬®Č┤┐é╩Ū▓╗öÓĄž▒╗░l¼FŻ¼å╬╝āĄ─ņoæB╣▄└Ē┴„│╠ęč▓╗─▄ØMūŃę¬Ū¾Ż¼ąĶę¬Į©┴óäėæBĄ─Īóķ]ŁhĄ─╣▄└Ē┴„│╠ĪŻäėæBĪóķ]ŁhĄ─╣▄└Ē┴„│╠Š═╩Ūę¬═©▀^░▓╚½įu╣└║═Öz£y╣żŠ▀Ż©╚ń┬®Č┤Æ▀├ĶĪó╚ļŪųÖz£yĄ╚Ż®╝░Ģr┴╦ĮŌ┤µį┌Ą─░▓╚½å¢Ņ}║═░▓╚½ļ[╗╝Ż¼ō■┤╦ųŲČ©░▓╚½Į©įOęÄäØ║═░▓╚½╝ė╣╠ĘĮ░ĖĪŻ

ĪĪĪĪ3.3.2 ╗∙ė┌─Żą═Ą─įu£yÖCųŲ

ĪĪĪĪSOA▄ø╝■Ą─įOėŗ╚▒Ž▌╩Ū▀\ąąÕeš`Ą─Ė∙į┤Ż¼Ą½▓óĘŪ├┐ę╗éĆ╚▒Ž▌Č╝Ģ■«a╔·Õeš`Ż¼═©▀^į÷╝ė┐╔ą┼╩ųČ╬┐╔ęį£p╔┘Õeš`Ą─░l╔·Ż¼į┌SOA▄ø╝■╔·├³ų▄Ų┌ųąĄ─▓╗═¼ļAČ╬Ż¼ģó┐╝SOA▄ø╝■ŽĄĮy┐╔ą┼ąį─Żą═ĪóWeb Ę■äš┐╔┐┐ąįĄ─ļAČ╬─Żą═Į©┴óŲ░▓╚½Č╚┴┐║═įu£yÖCųŲĪŻ

ĪĪĪĪ4.ĮY╩°šZ

ĪĪĪĪį┌╗ź┬ōŠWæ¬ė├ŁhŠ│Ž┬Ż¼¤ošō╩ŪSOAĄ─Ę■äš╠ß╣®š▀▀Ć╩ŪĘ■äš╩╣ė├š▀Ż¼░▓╚½å¢Ņ}Č╝╩ŪĄ┌ę╗┤¾å¢Ņ}ĪŻ═©▀^Ęų╬÷SOA├µ┼RĄ─░▓╚½╠¶æŻ¼į┌│õĘų┐╝æ]╝╝ągŚl╝■Ą─═¼ĢrŻ¼ĮY║ŽĘ■äš║═ÖCųŲĄ╚ĘĮ├µę“╦žŻ¼įOėŗSOAĄ─╚²ŠSą┼Žó░▓╚½┐šķg¾wŽĄ─Żą═ĪŻįō─Żą═į┌├┐éĆŠSČ╚╔ŽĄ─īŹ╩®įĮžSĖ╗ĪóįĮ╔Ņ╚ļĪóįĮŠ▀¾wĪóįĮ┐ŲīWŻ¼ätš¹éĆ┐šķgĄ─░▓╚½ąįįĮ║├Ż¼ę“┤╦į┌Į©įO╗∙ė┌SOAĄ─ŽĄĮyĢrŻ¼┐╔ęįģó┐╝▒Š╬─Ą─░▓╚½─Żą═įu╣└ą┼ŽóŽĄĮyĄ─░▓╚½ąįŻ¼įOėŗęÄäØ░▓╚½Į©įOĘĮ░ĖĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://m.hanmeixuan.com/

▒Š╬─ś╦Ņ}Ż║╗∙ė┌SOA╝▄śŗĄ─ą┼Žó░▓╚½čąŠ┐

▒Š╬─ŠWųĘŻ║http://m.hanmeixuan.com/html/consultation/10839512739.html