ę²čį

ūįÅ─2007─Ļ6į┬iPhoneå¢╩└ęįüĒŻ¼ą┬ę╗┤·ųŪ─▄ęŲäėĮKČ╦Ą├ĄĮ┴╦čĖ├═Ą─░lš╣ĪŻė╚ŲõęįiOS║═Android×ķ▓┘ū„ŽĄĮyĄ─ā╔┤¾ĻćĀIš╝ŅI┴╦ųŪ─▄ęŲäėĮKČ╦╩ął÷┤¾▓┐ĘųĄ─Ę▌Ņ~Ż¼╠žäe╩Ūį┌ć°ā╚╩ął÷Ż¼╠O╣¹ųŪ─▄ęŲäėĮKČ╦(iPhoneĪóiPodtouchĪóiPadĄ╚)ę╗ų▒▒╗ęĢ×ķĖ▀ŲĘ┘|«aŲĘŻ¼╩▄ĄĮ▒ŖČÓīW╔·Īó░ūŅI║═Š▀ėąĮøØ·īŹ┴”Ą─Ė▀Č╦┐═æ¶ŪÓ▓AĪŻ

┴Ēę╗ĘĮ├µŻ¼╠O╣¹ųŪ─▄ęŲäėĮKČ╦│²┴╦═©ą┼Īó╔ŽŠW║═ė░ę¶Ŗ╩śĘ╣”─▄ų«═ŌŻ¼ŲõļŖūė╩ął÷App StoreųąžSĖ╗ČÓśėĄ─Ą┌╚²ĘĮæ¬ė├│╠ą“┤¾┤¾öUš╣┴╦ė├涾w“ׯ¼▓óųØuĖ─ūā┴╦ė├æ¶Ą─╔·╗Ņ┴ĢæTĪŻ╠žäe╩ŪļSų°╔ńĮ╗ŠWĮjĪóļŖūėÓ]╝■Īó╝┤Ģr═©ėŹĄ╚▄ø╝■Ą─ŅlĘ▒╩╣ė├Ż¼įĮüĒįĮČÓĄ─ė├æ¶ļ[╦Įą┼Žóę▓Č╝▒╗┤µā”į┌╩ųÖCų«ųąĪŻę“┤╦Ż¼╠O╣¹ųŪ─▄ęŲäėĮKČ╦Ą─░▓╚½ąįųØu╩▄ĄĮė├æ¶║═蹊┐╚╦åTĄ─ųžęĢŻ¼Č°┼cė├æ¶ļ[╦Į├▄ŪąŽÓĻPĄ─öĄō■░▓╚½ąįĖ³╩Ū蹊┐║═ĻPūóĄ─ųž³cĪŻ

ī”Į³─ĻüĒiOSŽĄĮyöĄō■░▓╚½╣źĘ└ļpĘĮĄ─╝╝ąg░lš╣▀MąąÜw╝{║═┐éĮYŻ¼┐╔ęį├„┤_iOSŽĄĮyöĄō■░▓╚½┤µį┌Ą─å¢Ņ}║═蹊┐¼FĀŅŻ¼×ķ▀Mę╗▓Į蹊┐╣żū„╠ß╣®ģó┐╝ĪŻ

1 iOSöĄō■░▓╚½ÖCųŲ蹊┐

ė╔ė┌Apple╣½╦Šī”iOSŽĄĮy▓╔╚Īķ]į┤Ą─▓▀┬įŻ¼╩╣Ą├蹊┐╚╦åTī”Ųõ░▓╚½ÖCųŲĄ─╔Ņ╚ļ┴╦ĮŌūāĄ├╩«Ęų└¦ļyĪŻĮø▀^ČÓ─Ļ蹊┐Ż¼ę╗ą®░▓╚½čąŠ┐╚╦åTĮo│÷┴╦iOSŽĄĮyĄ─░▓╚½ÖCųŲ” Īó░▓╚½─Żą═ ║═ę╗ą®öĄō■▒ŻūoÖCųŲ Ą─╝Ü╣ØĪŻĄ½╩Ū▀@ą®čąŠ┐ę╗ĘĮ├µų╗─▄═©▀^─µŽ“Ęų╬÷Ą╚ĘĮĘ©Ż¼ļyęį½@╚ĪiOSŽĄĮyā╚▓┐Ą─╦∙ėą╝Ü╣ØŻ¼┴Ēę╗ĘĮ├µŻ¼ļSų°iOSŽĄĮyĄ─▓╗öÓ╔²╝ē║═Ė³ą┬Ż¼čąŠ┐š▀ę▓ļyęįį┌Č╠Ģrķgā╚šŲ╬šŲõĖ─▀M║═ą┬ÖCųŲĄ─╝Ü╣ØĪŻ

═¼ĢrŻ¼iOS░▓╚½čąŠ┐Ą─┴Ēę╗┤¾╠ž³cŠ═╩Ū║┌┐═╔ńģ^╦∙ū÷Ą─蹊┐║═žĢ½IĖ³×ķ═╗│÷ĪŻ├┐┤╬iOSĄ─╔²╝ēęį╝░ė▓╝■įOéõĄ─Ė³ą┬Č╝░ķļSų°ę╗┤╬ī”iOSįĮ¬zĄ─蹊┐Ė▀│▒ĪŻiOSįĮ¬z╝╝ągĄ─蹊┐š▀ī”iOS░▓╚½ÖCųŲėąĖ³×ķ╔Ņ╚ļĄ─┴╦ĮŌ║═īŹ█`ĪŻ▀@ą®čąŠ┐š▀éāęįķ_Ę┼Ą─Š½╔±║═łį│ų▓╗ąĖĄ─┼¼┴”═╗ŲŲ╠O╣¹╣½╦Š×ķiOSŽĄĮyįOų├Ą─ųžųž╝ŽµiŻ¼▓╗āH×ķŲõ╦¹čąŠ┐š▀╠ß╣®┴╦┤¾┴┐Ą─╝╝ąg┘Y┴Ž║═į┤┤aŻ¼ę▓╩╣Ą├iOSŽĄĮyĄ─░▓╚½ąįį┌╣źĘ└ļpĘĮĄ─▌^┴┐ųą▓╗öÓ╠ß╔²ĪŻčąŠ┐╚╦åTį┌╬─½I[1]Īó╬─½I[2]Īó╬─½I[3]║═╬─½I[4]ųąĘų╬÷┴╦iOSŽĄĮy╦∙▓╔ė├Ą─ę╗ą®░▓╚½─Żą═║═öĄō■▒ŻūoÖCųŲŻ¼Üw╝{ŲüĒų„ę¬ėą┐╔ą┼ę²ī¦(Trusted booOĪó┤·┤a║×├¹fCodeSign)Īó╔│║ąÖCųŲ(Sand Box)║═öĄō■╝ė├▄(Data Encryption)ĪŻ

1Ż«1 ┐╔ą┼ę²ī¦

iOSįOéõķ_ÖC║¾▓╔ė├ę╗ĘNĘQ×ķ┐╔ą┼ę²ī¦Ą─ĘĮ╩Į▀M╚ļŽĄĮyĪŻį┌╚ńłD1╦∙╩ŠĄ─ę²ī¦▀^│╠ųąŻ¼░▓╚½ų╗ūxā╚┤µ(SecureROM)╩Ū╩ūŽ╚▒╗ę²ī¦Ą─▓┐ĘųŻ¼ŲõųąŪČ╚ļ┴╦Ė∙ūCĢ°fRoot Certificate)ė├ęįÖz▓ķŽ┬ę╗▓Į╦∙╝ė▌dĮM╝■Ą─RSA║×├¹ĪŻį┌ļS║¾Ą─├┐éĆ▓Į¾EųąŻ¼ŽĄĮyąŻ“׎┬ę╗▓Į¾E╦∙ę¬╝ė▌dĮM╝■Ą─RSA║×├¹ĪŻ▀@ę╗ą┼╚╬µ£(Chain of Trust)▒ŻūC┴╦ŽĄĮyåóäė▀^│╠ųąĄ─╦∙ėąĮM╝■ø]ėą▒╗ŲŲē─║═ą▐Ė─ĪŻ

łD1 iOSš²│Ż─Ż╩Įę²ī¦▀^│╠

1Ż«2 ┤·┤a║×├¹

┐╔ą┼ę²ī¦ÖCųŲ▒ŻūC┴╦ŽĄĮy╝ė▌d▀^│╠ųąĖ„éĆļAČ╬öĄō■Ą─═Ļš¹ąįŻ¼Č°┤·┤a║×├¹ÖCųŲät▒ŻūC┴╦╦∙ėąį┌iOSŽĄĮyųą▀\ąą│╠ą“Ą─öĄō■═Ļš¹ąįĪŻ╠O╣¹╣½╦Š▓╗ŽŻ═¹ė├æ¶░▓čb╬┤▒╗ŲõīÅ║╦Ą─Ą┌╚²ĘĮæ¬ė├│╠ą“ĪŻę╗░Ńķ_░lš▀ķ_░lĄ─│╠ą“į┌╩╣ė├╠O╣¹ŅC░lĄ─ūCĢ°▀Mąą║×├¹ęį║¾Ż¼╠ßĮ╗ĄĮApp StoreŻ¼į┘ė╔╠O╣¹▀MąąīÅ║╦Ż¼īÅ║╦│╔╣”║¾Ż¼╠O╣¹╩╣ė├Ųõ╦ĮĶĆī”│╠ą“▀Mąą║×├¹Ż¼ė├æ¶Å─App Store╔ŽŽ┬▌d░▓čb│╠ą“ĢrŻ¼iOSš{ė├ŽĄĮy▀M│╠ī”æ¬ė├│╠ą“▀MąąūCĢ°ąŻ“×ĪŻ┤·┤a║×├¹ÖCųŲ╩╣Ą├į┌iOSįOéõ╔Ž▀\ąąĄ─┤·┤a╩Ū┐╔┐žĄ─Ż¼▓óŪę╠O╣¹╣½╦Šć└Ė±Ą─īÅ║╦ÖCųŲę▓╩╣Ą├iOSŽĄĮy╔ŽĄ─É║ęŌ▄ø╝■öĄ┴┐▀h▀hąĪė┌ķ_Ę┼Ą─AndroidŽĄĮyĪŻ

1Ż«3 ╔│║ąÖCųŲ

iOS╔│║ąĄ─īŹ┘|╩Ūę╗éĆ╗∙ė┌TrustBSD▓▀┬į┐“╝▄Ą─ā╚║╦öUš╣─ŻēKįLå¢┐žųŲŽĄĮy Ż¼ßśī”├┐éĆ▀M│╠Č╝┐╔ęįųŲČ©╠ž╩ŌĄ─╔│║ą┼õų├╬─╝■Ż¼╩╣ė├š²ät▒Ē▀_╩ĮųŲČ©ęÄätŻ¼Å─Č°ī”├┐éĆ▀M│╠Ą─ąą×ķ▀MąąįLå¢┐žųŲĪŻ╔│║ąÖCųŲĄ─╩╣ė├╩╣Ą├│╠ą“Ą─ąą×ķĄ├ĄĮ┴╦┐žųŲŻ¼ÅŖųŲĖ¶ļx┴╦æ¬ė├│╠ą“Ż¼▓ó▒Żūo┴╦æ¬ė├│╠ą“öĄō■║═Ąūīė▓┘ū„ŽĄĮyöĄō■▓╗▒╗É║ęŌą▐Ė─ĪŻ

1Ż«4 öĄō■╝ė├▄

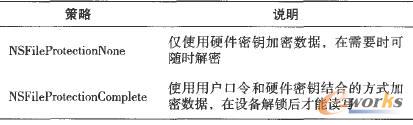

iOS4╝░ęį║¾Ą─ŽĄĮy╩╣ė├öĄō■╝ė├▄ÖCųŲüĒ▒Żūo╬─╝■ŽĄĮyųąĄ─ŽĄĮy║═öĄō■Ęųģ^ĪŻŽĄĮy║═öĄō■Ęųģ^ųąĄ─öĄō■īóė╔ę╗éĆ╗∙ė┌ė▓╝■įOéõĄ─├▄ĶĆ▀Mąą╝ė├▄ĪŻį┌iPhone3GSęį║¾Ą─įOéõ╔ŽŻ¼įō├▄ĶĆ┤µā”ė┌ę╗éĆAES╝ė├▄╝ė╦┘ė▓╝■╔ŽĪŻ▀@éĆ╗∙ė┌ė▓╝■Ą─├▄ĶĆ▓╗─▄▒╗CPU╦∙įLå¢Ż¼ų╗ėąį┌╝ėĮŌ├▄Ģr▓┼─▄ė╔įō╝ė╦┘Ų„½@╚ĪĪŻ═©▀^▀@ĘNÖCųŲŻ¼ų▒ĮėÅ─ė▓▒P╔Ž▒╗╚Īū▀Ą─įŁ╩╝öĄō■Š═¤oĘ©▒╗š²┤_ĮŌ├▄ĪŻ═¼ĢrŻ¼öĄō■╝ė├▄ÖCųŲ▀Ć╠ß╣®┴╦ČÓĘN╝ė├▄▓▀┬į╣®æ¬ė├│╠ą“▀xō±ĪŻæ¬ė├│╠ą“┐╔ęį▀xō±ī”ę╗ą®├¶Ėą╬─╝■╩╣ė├NSFileProtectionComplete▓▀┬įČ°▓╗╩Ū─¼šJĄ─NSFileProtectionNone▓▀┬į╝ė├▄öĄō■ĪŻ▀@ā╔ĘN▓▀┬įĄ─ģ^äe╚ń▒Ē1╦∙╩ŠĪŻ

▒Ē1 öĄō■╝ė├▄▓▀┬į

2 iOSöĄō■╚ĪūC蹊┐

Į³─ĻüĒŻ¼│²┴╦ī”iOSŽĄĮy░▓╚½ÖCųŲ▀MąąčąŠ┐═ŌŻ¼čąŠ┐╚╦åTę▓ī”╚ń║╬Å─iOSŽĄĮyųą½@╚ĪĪóĘų╬÷║═╗ųÅ═öĄō■Ą─╝╝ąg▀Mąą┴╦ę╗ą®čąŠ┐Ż¼ų„ę¬░³└©iOS╬─╝■ŽĄĮyĘų╬÷ĪóiTuneséõĘ▌Ęų╬÷║═┼RÖC╚ĪūCĘų╬÷▀@3éĆĘĮ├µĪŻ

2Ż«1 ioS╬─╝■ŽĄĮyĘų╬÷

iOS╬─╝■ŽĄĮy├„┤_┴╦iOSöĄō■ĮM┐ŚĄ─ĘĮĘ©║═┤µĘ┼Ą─ĮYśŗŻ¼┴╦ĮŌŽĄĮyųą┤µā”┴╦──ą®öĄō■Ż¼ė├╩▓├┤Ė±╩Į▀Mąą┤µā”ęį╝░╚ń║╬ĮŌ╬÷▀@ą®öĄō■╩Ūī”iOS▀MąąöĄō■╚ĪūCĄ─╗∙ĄAĪŻę“┤╦Ż¼Į³─ĻüĒ蹊┐š▀ī”iOSŽĄĮyĖ„éĆ░µ▒ŠĄ─╬─╝■ŽĄĮyČ╝▀Mąą▀^╔Ņ╚ļĄ─Ęų╬÷ĪŻ╬─½I[7]ī”iOS╬─╝■ŽĄĮyĄ─╬’└Ē║═▀ē▌ŗĮM┐ŚĮYśŗĪóŽĄĮy║═ė├æ¶─┐õøĄ─╬╗ų├║═║¼┴xĄ╚▀Mąą┴╦įö╝ÜĄ─Ęų╬÷Ż¼ė╚Ųõ╩Ūī”Ė„éĆŽĄĮyæ¬ė├│╠ą“╦∙╩╣ė├Ą─öĄō■Äņ╦∙į┌Ą─╬╗ų├ĪóĖ±╩Į║═ūųČ╬ęŌ┴xę▓▀Mąą┴╦╔Ņ╚ļĄ─蹊┐Ż¼═¼ĢrŻ¼ę▓š¹└Ē┴╦¼FėąĄ─ę╗ą®iOS╚ĪūC╣żŠ▀ĪŻ

2Ż«2 iTuneséõĘ▌Ęų╬÷

iTunes╩Ū├┐éĆiOSįOéõė├æ¶ę╗Č©Ģ■░▓čbĄ─▄ø╝■ĪŻ╩╣ė├iTunes┐╔ęįī”iOSįOéõ▀MąąéõĘ▌Īó═¼▓ĮĪó░▓čb▄ø╝■Īó╗ųÅ═║═╔²╝ēŽĄĮyĄ╚ĪŻČ°iTuneséõĘ▌ÖCųŲ╩╣Ą├iOSöĄō■░▓╚½å¢Ņ}Å─ęŲäėĮKČ╦╔Ž▐DęŲĄĮ┴╦PC╔ŽŻ¼ę“┤╦Ż¼ę▓ėąčąŠ┐š▀ī”iTuneséõĘ▌Ą─╚ĪūCĘĮĘ©║═┐╔─▄┤µį┌Ą─ļ[╦ĮöĄō■ą╣┬®å¢Ņ}▀Mąą┴╦蹊┐ĪŻ╬─½I[7Ī┐║═╬─½I[8]ī”iTuneséõĘ▌Ą─╚ĪūCĘų╬÷▀Mąą┴╦蹊┐Ż¼Ęų╬÷┴╦éõĘ▌į┌PCųąĄ─┤µĘ┼╬╗ų├║═Ė±╩ĮŻ¼▓óįOėŗīŹ¼F┴╦ę╗ą®╚ĪūC╣żŠ▀ĪŻ╬─½IĪŠ9Ī┐ī”éõĘ▌ųą┐╔─▄┤µį┌Ą─ļ[╦ĮöĄō■ą╣┬®å¢Ņ}▀Mąą┴╦蹊┐Ż¼Įę╩Š┴╦éõĘ▌ÖCųŲĦüĒĄ─Øōį┌═■├{Ż¼▓óĮo│÷┴╦ī”æ¬┤ļ╩®ĪŻ

2Ż«3 ┼RÖC╚ĪūCĘų╬÷

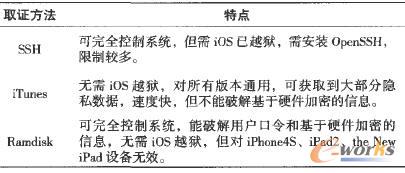

蹊┐š▀ī”½@╚ĪĄĮiOSįOéõ║¾Ą─╚ĪūCĘų╬÷╝╝ągę▓▀Mąą┴╦蹊┐ĪŻę╗Ą®iOSįOéõüG╩¦╗“▒╗╣źō¶š▀½@╚ĪŻ¼╗∙ė┌ė▓╝■├▄ĶĆĄ─öĄō■╝ė├▄ÖCųŲīó╩¦╚źū„ė├ĪŻ╚ń╣¹ø]ėąįOų├ė├æ¶┐┌┴ŅŻ¼ŽĄĮyųąĄ─╦∙ėąļ[╦ĮöĄō■Č╝īó▒®┬Čį┌═ŌŻ¼╝┤╩╣╩ŪĮø▀^ė▓╝■├▄ĶĆ╝ė├▄▀^Ą─├▄┤aĄ╚öĄō■Ż¼ę▓ęčėą╣żŠ▀┐╔ęįī”Ųõ▀MąąŲŲĮŌĪŻ═¼ĢrŻ¼╝┤╩╣įOų├┴╦ė├æ¶┐┌┴ŅŻ¼čąŠ┐š▀ę▓╠ß│÷┴╦─┐Ū░ßśī”│²iPhone4SĪóiPad2Īóthe New iPadęį═ŌįOéõĄ─ŲŲĮŌĘĮĘ©ĪŻ─┐Ū░╦∙╩╣ė├Ą─┼RÖC╚ĪūC╝╝ąg┐╔Ęų×ķęįŽ┬3ĘNŻ║

1)į┌įĮ¬zįOéõ╔Ž░▓čbSSHŻ¼▀h│╠ĄŪõøŽĄĮyŻ¼═©▀^├³┴Ņąą═Ļ╚½┐žųŲŽĄĮyĪŻ

2)└¹ė├iTunesī”ŽĄĮyöĄō■▀MąąéõĘ▌ĪŻ

3)Å─RamdiskåóäėŽĄĮyĪŻ

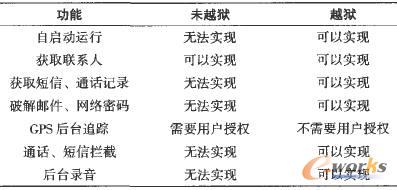

▒Ē2┐éĮY┴╦▀@ą®╚ĪūC╝╝ągĄ─╠ž³cĪŻ

▒Ē2 3ĘN┼RÖC╚ĪūC╝╝ągī”▒╚

3 ▀Mę╗▓ĮĄ─╠Įėæ

3Ż«1 ioSöĄō■░▓╚½å¢Ņ}

Į³─ĻüĒĄ─蹊┐▒Ē├„Ż¼ļm╚╗iOS▓╔ė├┴╦ČÓĘN▒ŻūoÖCųŲŻ¼Ą½ŲõöĄō■░▓╚½▓ó▓╗╩Ū╚f¤oę╗╩¦Ą─ĪŻ└²╚ńŻ¼ŲõųąūŅć└ųžĄ─═■├{Š═╩Ūī”iOSŽĄĮyĄ─įĮ¬z╩╣Ą├┤·┤a║×├¹Īó╔│║ąĄ╚öĄō■▒ŻūoÖCųŲ╩¦╚ź┴╦ū„ė├Ż¼ė├æ¶öĄō■░▓╚½▒®┬Čį┌╣źō¶š▀Ą─├µŪ░ĪŻ▒M╣▄─┐Ū░ßśī”iOSŽĄĮyĄ─É║ęŌ▄ø╝■öĄ┴┐▌^╔┘Ż¼Ą½╩ŪļSų°╠O╣¹ųŪ─▄ęŲäėĮKČ╦Ą─┴„ąąŻ¼╣źō¶š▀īó─┐╣Ō▐DŽ“iOSŽĄĮy╩Ū▒ž╚╗Ą─┌ģä▌Ż¼▓╗─▄▓╗ę²Ųė├æ¶║═░▓╚½čąŠ┐╚╦åTĄ─ųžęĢĪŻ

3Ż«1Ż«1įĮ¬zå¢Ņ}

ė├æ¶ī”iOSįOéõ▀MąąįĮ¬zŻ¼ų„äėŲŲē─iOSŽĄĮyĄ─░▓╚½▒ŻūoÖCųŲŻ¼╩Ūī”iOSŽĄĮyöĄō■░▓╚½ūŅ┤¾Ą─═■ģfĪŻō■ĮyėŗŻ¼╚½Ū“╝sėą10Żź Ą─iOSįOéõ▀Mąą┴╦įĮ¬zŻ¼Č°▀@ę╗▒╚└²į┌ųąć°Ė▀▀_35Żź ĪŻ═©▀^įĮ¬zŻ¼ę╗ĘĮ├µŻ¼ė├æ¶┐╔ęį═©▀^Cyida╗“ūįąą░▓čbæ¬ė├│╠ą“Ż¼Å─Č°┐╔ęį├Ō┘M╩╣ė├ę╗ą®Įø▀^ŲŲĮŌĄ─╩š┘Mæ¬ė├ĪŻ┴Ēę╗ĘĮ├µŻ¼ķ_░lš▀ę▓┐╔ęįö[├ōAppleį┌ķ_░l║═īÅ║╦ĘĮ├µįOų├Ą─Ž▐ųŲŻ¼įL墎ĄĮy┘Yį┤Īó╩╣ė├╦ĮėąAPIĪóą▐Ė─ŽĄĮy╠žąįŻ¼Å─Č°ķ_░l│÷╣”─▄Ė³╝ėÅŖ┤¾Ą─æ¬ė├▄ø╝■ĪŻĄ½╩ŪŻ¼į┌öĄō■░▓╚½ąį╔ŽŻ¼ŽÓ▒╚╩╣ė├App StoreŻ¼ė├æ¶Ė³╝ė╚▌ęū╩▄ĄĮÉ║ęŌ▄ø╝■Ą─ė░ĒæŻ¼═¼ĢrÉ║ęŌ▄ø╝■ę▓┐╔ęį½@Ą├ūŅĖ▀ÖÓŽ▐Ż¼Å─Č°ī”ŽĄĮy▀Mąą╚½├µĄ─┐žųŲŻ¼Ė`╚Īė├æ¶ļ[╦Į║═öĄō■ĪŻ

▒Ē3┴ą│÷┴╦į┌įĮ¬zŪ░║¾Ż¼iOSæ¬ė├│╠ą“╦∙─▄īŹ¼FĄ─ę╗ą®╣”─▄ī”▒╚ĪŻÅ─▒Ē3ųą┐╔ęį┐┤│÷Ż¼ę╗éĆį┌įĮ¬ziOSįOéõ╔Ž▀\ąąĄ─▄ø╝■┐╔ęį▓╗╩▄Šą╩°ĄžįLå¢Ė„ĘNéĆ╚╦├ž├▄┘Y┴ŽŻ¼╔§ų┴┐╔ęįī”ė├æ¶▀MąąĖ·█Ö║═Ė`┬ĀĪŻ

▒Ē3 įĮ¬zŪ░║¾iOSæ¬ė├│╠ą“īŹ¼F╣”─▄ī”▒╚

3Ż«1Ż«2 ┬®Č┤└¹ė├

├┐┤╬iOSŽĄĮyĄ─Ė³ą┬Č╝╩Ūę╗ł÷╣źĘ└▌^┴┐Ż¼║┌┐═╔ńģ^Ģ■ī”ą┬Ą─iOSŽĄĮy▀MąąčąŠ┐Ż¼ęįŲ┌═┌Š“║═└¹ė├─▄ē“▀MąąįĮ¬zĄ─┬®Č┤ĪŻų°├¹Ą─iOSįĮ¬z蹊┐łFĻĀChronic Dev Teamį┌iOS5═Ų│÷║¾Ż¼Š═į°Ž“╚½Ū“Ą─iOSė├æ¶░l│÷╠¢š┘Ż¼╔Žł¾iOS▒└Øół¾ĖµęįÄ═ų·╦¹éāĘų╬÷ŽĄĮy┐╔─▄┤µį┌Ą─┬®Č┤[141oė╔ė┌įĮ¬z╦∙╩╣ė├Ą─▓┐Ęų┬®Č┤└¹ė├│╠ą“ęčĮøį┌╗ź┬ōŠW╔Ž╣½ķ_Ż¼╦∙ęį╣źō¶š▀┐╔ęį╩╣ė├▀@ą®╣½ķ_Ą─│╠ą“║═į┤┤aŻ¼ķ_░l║Ž▀mĄ─╣żŠ▀é„▓źÉ║ęŌ▄ø╝■ĪŻ═¼ĢrŻ¼ę▓▓╗─▄┼┼│²╣źō¶š▀═┌Š“│÷┴╦┴Ń╚š┬®Č┤╣®ūį╝║└¹ė├ĪŻ┐éų«Ż¼¤ošō╩Ū╩╣ė├╣½ķ_Ą─╣żŠ▀Ż¼▀Ć╩Ū┴Ń╚š┬®Č┤Ż¼Č╝ī”ø]ėąįĮ¬zĄ─iOSįOéõĄ─öĄō■░▓╚½ įņ│╔┴╦Š▐┤¾Ą─═■├{ĪŻ

ė╔Comex蹊┐▓óīŹ¼FĄ─ę╗┐ŅįĮ¬z╣żŠ▀JailbreakMeŻ¼└¹ė├iOS╠Ä└ĒAdobe Type 1ūų¾w┤µį┌Ą─ę╗éĆŠÅø_ģ^ęń│÷┬®Č┤Ż¼╩╣Ą├ė├æ¶ų╗ąĶ═©▀^×gė[Ų„įLå¢ę╗éĆ╝ė▌d└¹ė├įō┬®Č┤Ą─PDF╬─╝■ŠWĒō╝╚┐╔═Ļ│╔įĮ¬zĪŻļm╚╗å╬╝ā└¹ė├įō┬®Č┤▀MąąįĮ¬zī”ė├æ¶▓╗Ģ■įņ│╔ČÓ┤¾ė░ĒæŻ¼Ą½╩Ūė╔ė┌įō┬®Č┤└¹ė├ęčĮø╣½▓╝Ą─į┤┤·┤aŻ¼ęčĮøėą╣źō¶š▀ė├Ųõśŗįņ│÷┴╦ę╗éĆÉ║ęŌŠWĒōŻ¼╚ń╣¹iOSė├æ¶įLå¢┴╦É║ęŌŠWĒōŻ¼ŽĄĮyŠ═Ģ■▒╗ų▓╚ļÉ║ęŌ│╠ą“ĪŻ

3Ż«1Ż«3 ░▓╚½▄ø╝■

ė╔ė┌į┌╬┤įĮ¬ziOSŽĄĮyųąĄ─æ¬ė├▓╗─▄ī”ŽĄĮy▀Mąą╔Ņīė┤╬Ą─▓┘ū„Ż¼ę“┤╦š²│ŻĄ─æ¬ė├▄ø╝■▓╗─▄īŹ¼Fę╗░Ń░▓╚½▄ø╝■ŽĄĮyĄ─Æ▀├ĶĪóörĮžĪó▒O┐žĄ╚╣”─▄ĪŻ─┐Ū░į┌App Store╔ŽõN╩█Ą─░▓╚½▄ø╝■ČÓęį═©ėŹõøéõĘ▌ĪóļŖ│ž╣▄└ĒĄ╚╣”─▄×ķų„Ą─╩ųÖC╣▄└Ē▄ø╝■ĪŻČ°į┌įĮ¬z▀^Ą─iOSŽĄĮyųąŻ¼ļm╚╗iOSŽĄĮy▒Š╔ĒĄ─░▓╚½ÖCųŲ╩▄ĄĮŲŲē─Ż¼Ą½æ¬ė├│╠ą“ģsėą─▄┴”īŹ¼Fī”iOSŽĄĮyĖ³╔Ņ╚╦Ą─░▓╚½Ę└ūoĪŻ╚╗Č°Ż¼ ─┐Ū░į┌įĮ¬zŽĄĮyųąĄ─░▓╚½▄ø╝■ę▓ČÓęįČ╠ą┼║═ļŖįÆörĮžĪó╩¦Ė`Č©╬╗╣”─▄×ķų„ Ż¼╚▒╔┘ī”ŽĄĮyöĄō■░▓╚½Ą─╔Ņīė┤╬▒ŻūoĪŻ

3Ż«2 ╬┤üĒ┐╔─▄Ą─蹊┐ĘĮŽ“

ŠC║Žęį╔ŽĄ─ėæšōŻ¼iOSöĄō■░▓╚½čąŠ┐ŅIė“╬┤üĒĄ─蹊┐ĘĮŽ“░³└©Ż║ī”iOSŽĄĮyĄ─░▓╚½ÖCųŲ蹊┐Ż╗iOSŽĄĮy┬®Č┤═┌Š“┼c└¹ė├Ż╗įĮ¬zŪķørŽ┬iOSöĄō■▒ŻūoÖCųŲ蹊┐Ż╗iOS╬─╝■ŽĄĮyĄ─╚ĪūC╝╝ąg蹊┐ĪŻ

4 ĮYšZ

ęŲäėųŪ─▄ĮKČ╦╩Ū╬┤üĒą┼Žó½@╚Ī║═é„▓źįĮüĒįĮųžę¬Ą─ŲĮ┼_Ż¼Į³─ĻüĒęčĮøķ_╩╝ė░Ēæ║═Ė─ūā╚╦éāĄ─╔·╗ŅĪŻ░▓╚½Įńī”iOSŽĄĮyĄ─░▓╚½čąŠ┐ę▓ķ_╩╝ųØuųžęĢŻ¼ė╚Ųõ╩Ūī”┼cöĄō■░▓╚½├▄ŪąŽÓĻPĄ─┐╔ą┼ę²ī¦Īó┤·┤a║×├¹Īó╔│║ąÖCųŲ║═öĄō■╝ė├▄ÖCųŲėą┴╦▒╚▌^╔Ņ╚ļĄ─└ĒĮŌĪŻ═©▀^Å─╣źĘ└ā╔éĆĘĮ├µī”iOSöĄō■░▓╚½ÖCųŲ蹊┐╣żū„Ą─ŠC╩÷║═Ęų╬÷Ż¼┐╔ęį┐┤│÷iOSöĄō■░▓╚½ÖCųŲųą┤µį┌ųTČÓå¢Ņ}ĪŻļm╚╗─┐Ū░ßśī”iOSŽĄĮyĄ─É║ęŌ▄ø╝■å¢Ņ}▀Ćø]ėą═╣’@Ż¼Ą½╩ŪŲõöĄō■░▓╚½▓╗─▄▓╗ę²Ųė├æ¶║═░▓╚½čąŠ┐╚╦åTĄ─ųžęĢŻ¼╚ń║╬▒ŻūoiOSŽĄĮyöĄō■░▓╚½╚įąĶę¬╔Ņ╚ļ蹊┐ĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://m.hanmeixuan.com/

▒Š╬─ś╦Ņ}Ż║iOSŽĄĮyöĄō■░▓╚½čąŠ┐

▒Š╬─ŠWųĘŻ║http://m.hanmeixuan.com/html/support/1112157959.html