ĪĪĪĪ1ĪóAndroidęŲäėĮKČ╦▓┘ū„ŽĄĮyĄ─╝▄śŗ

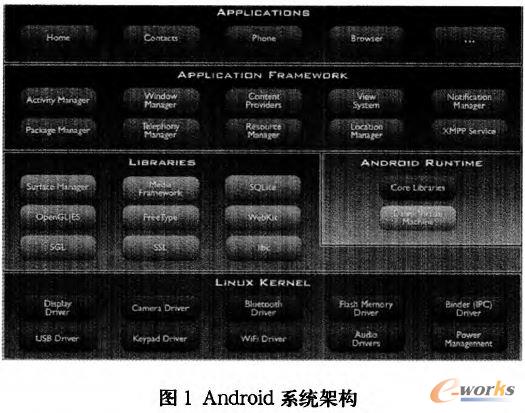

ĪĪĪĪAndroid╩Ūę╗éĆ╗∙ė┌Linuxā╚║╦▓ó╩╣ė├JavašZčįŠÄīææ¬ė├Ą─ķ_į┤Ą─ęŲäėĮKČ╦▓┘ū„ŽĄĮyŻ¼ų„ę¬ė├ė┌▒ŃöyįOéõŻ¼╚ń╩ųÖCĪóŲĮ░ÕļŖ─XĄ╚ĪŻAndroidŽĄĮy▓╔ė├╦─īė▄ø╝■»BīėĄ─╝▄śŗ└²Ż¼╚ńłD1╦∙╩ŠŻ¼ų┴Ž┬═∙╔ŽĘųäe×ķŻ║

ĪĪĪĪ(1)Linuxā╚║╦īėŻ¼ęįLinux 2.6ā╚║╦×ķ╗∙ĄAŻ¼▓╔ė├CšZčįķ_░lŻ¼╠ß╣®┴╦░³└©ā╚┤µ╣▄└ĒĪó▀M│╠╣▄└ĒĪóŠWĮj╣▄└ĒĪó░▓╚½įOų├║═ė▓╝■“īäėĄ╚į┌ā╚Ą─╗∙▒Š╣”─▄Ż╗

ĪĪĪĪ(2)▀\ąąÄņīėŻ¼ė╔Android▒ŠĄž║»öĄÄņ(C/C++Äņ╬─╝■)Ż¼░³└©Cś╦£╩ÄņĪó░▓╚½╠ūĮėūųģfūhĪó2DłDŽ±ę²ŪµĪóöĄō■Äņę²ŪµĪó×gė[Ų„ā╚║╦Ą╚Ż¼║╦ą─JavaÄņ║═Dalvik╠ōöMÖCĮM│╔Ż¼▓╔ė├C++šZčįķ_░lŻ╗

ĪĪĪĪ(3)æ¬ė├│╠ą“┐“╝▄īėŻ¼╠ß╣®═Ļ│╔æ¬ė├╣”─▄Ą─╗∙▒ŠŅÉÄņŻ¼░³└©žSĖ╗Č°ėų┐╔öUš╣Ą─ęĢłDĪóā╚╚▌╠ß╣®Ų„Īó┘Yį┤╣▄└ĒŲ„Īó═©ų¬╣▄└ĒŲ„║═╗Ņäė╣▄└ĒŲ„Ż¼ė╔javašZčįķ_░lŻ╗

ĪĪĪĪ(4)æ¬ė├īėŻ¼░³║¼Ė„ĘNæ¬ė├▄ø╝■Ż¼╚ńČ╠ą┼ĪóļŖįÆĪóÓ]╝■Ą╚Ż¼ęįJavaū„×ķŠÄ│╠šZčįĪŻ

ĪĪĪĪį┌AndroidŽĄĮyųąDalvik╠ōöMÖCĘŪ│Żųžę¬Ż¼╦³į╩ŌxAndroid▓┘ū„ŽĄĮy×ķ├┐ę╗éĆæ¬ė├Ęų┼õę╗éĆ▀M│╠Ż¼Ė³┤_ŪąĄ─šfŻ¼Androidųą├┐ę╗éĆæ¬ė├Č╝▀\ąąį┌ę╗éĆå╬¬ÜĄ─Dalvik╠ōöMÖCųąŻ¼├┐ę╗éĆå╬¬ÜĄ─Dalvik╠ōöMÖCČ╝▀\ąąį┌å╬¬ÜĄ─▀M│╠ųąĪŻ╚ń╣¹ę╗éĆæ¬ė├│╠ą“▒└ØóŻ¼╦³īó▓╗Ģ■ė░ĒæĄĮįOéõ╔Ž▀\ąąĄ─Ųõ╦¹æ¬ė├│╠ą“ĪŻ▀@śėęŌ╬Čų°Ż¼╚╬║╬æ¬ė├│╠ą“Č╝▓╗ę└┘ćė┌┴Ēę╗éĆĪŻ

ĪĪĪĪ┴Ēę╗ĘĮ├µŻ¼Androidš¹éĆ▓┘ū„ŽĄĮyČ╝╣żū„į┌ā╚║╦┐šķgŻ¼ę▓Š═ęŌ╬Čų°įOéõ“īäė│╠ą“║═ā╚║╦öUš╣│╠ą“(▓╗╩Ū╦∙ėąĄ─)─▄ē“═Ļ╚½įLå¢ĄĮė▓╝■įOéõŻ¼▓óŪę▀\ąąį┌ā╚║╦┐šķgĄ─│╠ą“─▄ē“ōīš╝▀\ąąį┌ė├æ¶┐šķgĄ─│╠ą“ĪŻ└²╚ń╬─╝■ŽĄĮy▀\ąąį┌ė├æ¶┐šķgųąŻ¼Č°’@╩Š“īäė▀\ąąį┌ā╚║╦┐šķgŻ¼’@╩Š“īäė▀M│╠─▄ē“ōīš╝╬─╝■ŽĄĮy▀M│╠ĪŻ

ĪĪĪĪ2ĪóAndroidŽĄĮy░▓╚½ÖCųŲĘų╬÷

ĪĪĪĪAndroidŽĄĮyį┌▓╔ė├linux 2.6░µ▒ŠĄ─ā╚║╦░▓╚½ÖCųŲĄ─╗∙ĄA╔ŽŻ¼╩╣ė├┴╦╣╚ĖĶ╣½╦ŠīŻķT×ķęŲäėįOéõįOėŗĄ─į÷ÅŖ░▓╚½ÖCųŲŻ¼└²╚ńė├æ¶ś╦ūRĘ¹(UID)ĪóĮMäeś╦ūRĘ¹(GID)ĪópermissionÖCųŲ║═║×├¹ÖCųŲŻ¼▓ó╩╣ė├ŅÉą═░▓╚½Ą─JavaŠÄ│╠šZčį╝░ŲõŅÉÄņüĒį÷ÅŖŽĄĮyĄ─░▓╚½ąįĪŻ

ĪĪĪĪ2.1 AndroidŽĄĮyĄ─UID┼cGID

ĪĪĪĪAndroid╩Ūę╗éĆÖÓŽ▐ĘųļxĄ─ŽĄĮyŻ¼Į©┴óį┌Linux▓┘ū„ŽĄĮyęčėąĄ─ÖÓŽ▐╣▄└ĒÖCųŲĄ─╗∙ĄA╔ŽŻ¼▓óī”Linux▓┘ū„ŽĄĮyĄ─ŽÓĻPÖÓŽ▐╣▄└ĒÖCųŲ▀Mąą┴╦öUš╣ĪŻŠ▀¾wüĒšfŻ¼Android×ķ├┐ę╗éĆæ¬ė├Ęų┼õ▓╗═¼Ą─UID║═GIDŻ¼╩╣Ą├▓╗═¼æ¬ė├ų«ķgĄ─įLå¢║═╦ĮėąöĄō■▀_ĄĮŽÓ╗źĖ¶ļxĄ──┐Ą─ĪŻ

ĪĪĪĪAndroidŽĄĮyųąŻ¼├┐░▓čbę╗éĆæ¬ė├│╠ą“Ż¼ŽĄĮyŠ═Ģ■×ķ╦³Ęų┼õę╗éƬÜ╠žĄ─UIDĪŻį┌LinuxŽĄĮyųąŻ¼╦∙ėąė├æ¶ę▓Č╝ėąUIDŻ¼ŲõųąŻ¼│²┴╦Rootė├æ¶ī”╦∙ėą╬─╝■Č╝ėąūxīæ║═ł╠ąąĄ─ÖÓŽ▐ų«═Ō(ŲõUIDĄ╚ė┌0)Ż¼├┐éĆė├æ¶ī”ė┌├┐éĆ╬─╝■Č╝ėą▓╗═¼Ą─ÖÓŽ▐Ż¼Ęųäe×ķR(┐╔ūx)ĪóW(┐╔īæ)║═X(┐╔ł╠ąą)ĪŻAndroidŽĄĮyųąĄ─├┐éĆæ¬ė├│╠ą“Č╝Ģ■▒╗Ęų┼õĮoę╗éĆī┘ė┌ūį╝║Ą─ė├æ¶ś╦ūRŻ¼├┐éĆæ¬ė├│╠ą“Č╝ėąūį╝║Ą─UIDŻ¼ų╗ėąöyĦų°įōUIDŻ¼▓┼─▄┤µ╚ĪŲõ╦∙ė┐╔wĄ─ėąĻP┘Y┴ŽĪŻ

ĪĪĪĪGIDę▓į┌AndroidŽĄĮyĄ─ÖÓŽ▐╣▄└Ēųą░lō]ųžę¬Ą─ū„ė├ĪŻGID╩Ūę╗ĮMš¹’łĄ─╝»║ŽŻ¼ė╔┐“╝▄į┌æ¬ė├░▓čb▀^│╠ųą╔·│╔Ż¼┼cæ¬ė├╔ĻšłĄ─Š▀¾wÖÓŽ▐ŽÓĻPĪŻæ¬ė├├┐╔Ļšłę╗éĆÖÓŽ▐Ż¼GIDŠ═Ģ■╝ė╚╦ę╗éĆī”æ¬Ą─š¹öĄŻ¼ę“┤╦┐╔ęįīóGID└ĒĮŌ×ķę╗éĆæ¬ė├╔ĻšłĄ─╦∙ėąÖÓŽ▐Ą─╝»║ŽĪŻī”ė┌Ųš═©æ¬ė├│╠ą“üĒšfŻ¼ŲõGIDĄ╚ė┌UIDĪŻAndroidųą├┐éĆæ¬ė├Č╝į┌▓╗═¼Ą─▀M│╠ųą▀\ąąŻ¼├┐éĆ▀M│╠Č╝ėą▓╗═¼Ą─UID║═ÖÓŽ▐ĪŻAndroidŽĄĮy╩╣ė├╔│ŽõĄ─Ė┼─ŅüĒīŹ¼Fæ¬ė├│╠ą“ų«ķgĄ─Ęųļx║═ÖÓŽ▐Ž▐ųŲŻ¼ŽĄĮy×ķ├┐éĆæ¬ė├│╠ą“äōĮ©ę╗éĆ╔│ŽõŻ¼ęįĘ└ų╣╦³ė░ĒæŲõ╦³│╠ą“(╗“š▀Ųõ╦³│╠ą“ė░Ēæ╦³)ĪŻ

ĪĪĪĪ2.2 AndroidŽĄĮyĄ─ÖÓŽ▐╣▄└ĒÖCųŲ

ĪĪĪĪÖÓŽ▐įS┐╔(permission)╩Ū×ķ▒ŻšŽAndroidŽĄĮyĄ─░▓╚½Č°įOČ©Ą─░▓╚½ś╦ūRŻ¼═¼Ģrę▓╩Ū│╠ą“īŹ¼F─│ą®╠ž╩Ō▓┘ū„Ą─╗∙ĄAĪŻAndroidŽĄĮy╠ß╣®Ą─ÖÓŽ▐╣▄└ĒÖCųŲų„ę¬╩Ūė├üĒī”æ¬ė├┐╔ęįł╠ąąĄ──│ą®Š▀¾w▓┘ū„▀MąąÖÓŽ▐╝ÜĘų║═įLå¢┐žųŲĪŻ

ĪĪĪĪAndroidųąĄ─ę╗éĆÖÓŽ▐ų„ę¬░³║¼╚²éĆĘĮ├µĄ─ą┼Žó:ÖÓŽ▐Ą─├¹ĘQĪóī┘ė┌Ą─ÖÓŽ▐ĮMęį╝░▒Żūo╝ēäeĪŻŲõųąŻ¼ę╗éĆÖÓŽ▐ĮM╩ŪųĖ░čÖÓŽ▐░┤šš╣”─▄Ęų│╔Ą─▓╗═¼╝»║ŽŻ¼└²╚ńį┌ COST_MONEYÖÓŽ▐ĮMųą░³║¼android.permission.SEND_SMS, android.permission.CALL_PHONEĄ╚║═┘Mė├ŽÓĻPĄ─ÖÓŽ▐Ż¼Č°├┐éĆÖÓŽ▐═©▀^▒Żūo╝ēäe(protection Level)üĒś╦ūRĪŻAndroidČ©┴x┴╦╦─éĆ▒Żūo╝ēäe:normalĪódangerousĪósignature, signature or systemŻ¼▓╗═¼Ą─▒Żūo╝ēäe┤·▒Ē┴╦│╠ą“ę¬╩╣ė├┤╦ÖÓŽ▐ĢrĄ─šJūCĘĮ╩ĮĪŻ▒╚╚ńŻ¼normalĄ─ÖÓŽ▐ų╗ę¬╔Ļšł┴╦Š═┐╔ęį╩╣ė├;dangerousĄ─ÖÓŽ▐į┌░▓čbĢrąĶę¬ė├æ¶┤_šJ▓┼┐╔ęį╩╣ė├ĪŻsignature║═signature or systemĄ─ÖÓŽ▐ätąĶę¬╩╣ė├š▀Ą─æ¬ė├║═ŽĄĮy╩╣ė├═¼ę╗éĆöĄūųūCĢ°ĪŻ

ĪĪĪĪAndroidĄ─ÖÓŽ▐įS┐╔ÖCųŲÅŖųŲŽ▐ųŲæ¬ė├ł╠ąą─│ą®▓┘ū„ĪŻ─┐Ū░Ż¼AndroidōĒėą┤¾╝s100éĆā╚ų├Ą─ÖÓŽ▐ę¬Ū¾üĒŽ▐ųŲæ¬ė├Ą─ŽÓĻP▓┘ū„Ż¼░³└©ō▄┤“ļŖįÆ(CALLPHONE)Ī󚚎Ó(CAMERA )Īó╩╣ė├ŠWĮj(INTERNET)Īó░l╦═Č╠ą┼(SEND_SMS)Ą╚Ą╚ĪŻ╚╬║╬AndroidĄ─æ¬ė├─▄ē“╔Ļšł─¼šJÖÓŽ▐ęį═ŌĄ─Ņ~═ŌÖÓŽ▐Ż¼«ö╚╗į┌░▓čb▀^│╠ųąąĶę¬ė├æ¶┤_šJæ¬ė├╦∙╔ĻšłĄ─Ņ~═ŌÖÓŽ▐ĪŻ

ĪĪĪĪę╗éĆ╗∙▒ŠĄ─Androidæ¬ė├│╠ą“╚ń╣¹ø]ėą┼cŲõŽÓĻP┬ōĄ─ÖÓŽ▐Ż¼ęŌ╬Čų°╦³▓╗─▄ū÷╚╬║╬ė░Ēæė├涾w“×╗“įOéõųąöĄō■Ą─ėą║”▓┘ū„Ż¼ė├æ¶Ą─“├¶Ėą”öĄō■ę▓Š═▓╗Ģ■▒╗─│ą®╬┤Įø╩┌ÖÓĄ─│╠ą“╦∙ōp║”ĪŻĖ³▀Mę╗▓ĮŻ¼▓╗═¼Ą─æ¬ė├│╠ą“▀\ąąį┌▓╗═¼Ą─╔│ŽõųąŻ¼▀@śėŠ═╦Ń▀\ąą┴╦É║ęŌ┤·┤aŻ¼ę▓āHāHų╗─▄ŲŲē─Ųõ╦∙į┌Ą─╔│ŽõŻ¼ī”ŽĄĮy╝░ė├æ¶▓ó▓╗─▄įņ│╔║▄┤¾Ą─ė░ĒæĪŻ

ĪĪĪĪ2.3 AndroidŽĄĮyĄ─║×├¹ÖCųŲ

ĪĪĪĪAndroidŽĄĮyĄ─┴Ēę╗éĆ░▓╚½┤ļ╩®╩ŪŲõ║×├¹ÖCųŲĪŻAndroidųąŽĄĮy║═æ¬ė├Č╝╩ŪąĶę¬║×├¹Ą─Ż¼║×├¹Ą─ų„ę¬ū„ė├╩ŪŽ▐ųŲī”ė┌│╠ą“Ą─ą▐Ė─Ż¼╩╣ŲõāHüĒūįė┌═¼ę╗üĒį┤ĪŻAndroidŽĄĮyĄ─║×├¹ÖCųŲĘųā╔éĆļAČ╬:░³(package)Æ▀├ĶļAČ╬║═ÖÓŽ▐äōĮ©ļAČ╬ĪŻ

ĪĪĪĪ░³Æ▀├ĶļAČ╬ąĶę¬▀Mąą═Ļš¹ąį║═ūCĢ°Ą─“×ūCĪŻŲš═©░³Ą─║×├¹║═ūCĢ°▒žĒÜŽ╚Įø▀^“×ūCŻ¼╝┤ąĶę¬ī”manifestŽ┬Ą─╬─╝■▀Mąą═Ļš¹ąįÖz▓ķŻ¼═Ļš¹ąįÖz▓ķ░³└©ē║┐s░³(jar░³)ųąĄ─╦∙ėą╬─╝■ĪŻ╚ń╣¹╩ŪŽĄĮy░³Ą─įÆŻ¼ätąĶę¬╩╣ė├AndroidMenifest. xml╬─╝■╠ß╚Ī║×├¹║═“×ūCą┼ŽóĪŻ

ĪĪĪĪÖÓŽ▐äōĮ©ļAČ╬ų„ę¬ī”░³▀MąąÖÓŽ▐äōĮ©ĪŻ╚ń╣¹įō░³üĒūįŽĄĮyæ¬ė├Ż¼ätą┼╚╬╦³Ż¼Č°Ūę╩╣ė├ą┬Ą─║×├¹ą┼Žó╚ź╠µōQ┼fĄ─ą┼ŽóĪŻ╚ń╣¹įō░³┼cŲõ╦³░³╣▓ŽĒę╗éĆUIDŻ¼▓óŪę╣▓ŽĒUIDį┌ī”æ¬Ą─╣▓ŽĒė├æ¶(sharedUser)ųą▒Ż┤µĄ─║×├¹┼cų«▓╗ę╗ų┬Ż¼─Ū├┤║×├¹“×ūC╩¦öĪĪŻ

ĪĪĪĪAndroidŽĄĮyį┌░▓čbæ¬ė├│╠ą“ĢrŻ¼ī”ę╗éĆ░³Ą─║×├¹“×ūCĄ─ų„ę¬▀ē▌ŗ╩Ūį┌JarVerifier.Java╬─╝■Ą─verifyCertificate║»öĄųąīŹ¼FĄ─ĪŻŲõų„ꬥ─╦╝┬Ę╩Ū═©▀^╠ß╚ĪūCĢ°║═║×├¹ą┼ŽóŻ¼½@╚Ī║×├¹╦ŃĘ©Ą╚ą┼ŽóŻ¼╚╗║¾░┤ššų«Ū░ī”apk║×├¹Ą─ĘĮĘ©▀Mąąėŗ╦ŃŻ¼ūŅ║¾▒╚▌^Ą├ĄĮĄ─║×├¹║═š¬ę¬ą┼Žó┼capkųą▒Ż┤µĄ─ā╚╚▌╩ŪʱŲź┼õĪŻ

ĪĪĪĪ╚ń╣¹╩Ūęč░▓čbĄ─│╠ą“▀Mąą╔²╝ēŻ¼AndroidŽĄĮyätąĶę¬Öz▓ķą┬┼f│╠ą“Ą─║×├¹ūCĢ°╩Ūʱę╗ų┬Ż¼╚ń╣¹▓╗ę╗ų┬ätĢ■░▓čb╩¦öĪĪŻČ°ī”ė┌╔ĻšłÖÓŽ▐Ą─▒Żūo╝ēäe×ķsignature╗“š▀signature or systemĄ─Ż¼AndroidŽĄĮyätĢ■Öz▓ķÖÓŽ▐╔Ļšłš▀║═ÖÓŽ▐┬Ģ├„š▀Ą─ūCĢ°╩Ūʱ╩Ūę╗ų┬Ą─ĪŻ

ĪĪĪĪ3ĪóAndroidŽĄĮy├µ┼RĄ─░▓╚½═■├{Ą─░lš╣¼FĀŅ

ĪĪĪĪ▒M╣▄Android╦╚ĮøōĒėą┴╦▌^║├Ą─░▓╚½ÖCųŲüĒ▒ŻūCŽĄĮy░▓╚½Ż¼Ą½╩Ūį┌Š▐┤¾╔╠śI└¹ęµĄ─╝żäŅŽ┬Ż¼¤oöĄ╣źō¶š▀ßśī”ŽĄĮy╝░▄ø╝■┬®Č┤Ż¼ęįĖ„ĘNĘĮ╩Įī”Androidė├涚╣ķ_┴╦Ė„ĘNą╬╩ĮĄ─╣źō¶ĪŻ

ĪĪĪĪ2009─Ļ11į┬10╚šAndroidŲĮ┼_│÷¼F┴╦Ą┌ę╗éĆÉ║ęŌķgšÖ▄ø╝■ę╗Mobile SpyĪŻļS║¾ßśī”AndroidŲĮ┼_Ą─╣źō¶┼cŲõ╩ął÷Ę▌Ņ~ę╗śėŻ¼│╩¼F┴╦▒¼š©╩ĮĄ─į÷ķLĪŻĖ∙ō■ŠWŪž“įŲ░▓╚½”▒Oé╚ŲĮ┼_ĮyėŗöĄō■’@╩ŠŻ¼2012─Ļ╚²╝ŠČ╚╣▓▓ķÜóĄĮ╩ųÖCÉ║ęŌ┤·┤a23375┐Ņ(Ųõųą94%×ķAndroidŲĮ┼_É║ęŌ┤·┤a)Ż¼Łh▒╚į÷ķL92.7%Ż¼▓ķÜó┐ŅöĄ│¼▀^2012─Ļ╔Ž░ļ─Ļ┐é║═(17676┐Ņ)ĪŻ╚²╝ŠČ╚Ėą╚ŠÉ║ęŌ┤·┤aĄ─ųŪ─▄╩ųÖC┐éėŗ991╚f▓┐Ż¼Łh▒╚į÷ķL30.3%ĪŻ

ĪĪĪĪ─┐Ū░Ż¼AndroidŽĄĮy├µ┼RĄ─É║ęŌ┤·┤aĘNŅÉČÓśėŻ¼╬Ż║”ĘĮ╩Į╝░╠ž³cĖ„«ÉĪŻÉ║ęŌ┐█┘M╩Ūć°ā╚ūŅ×ķ│ŻęŖĄ─AndroidÉ║ęŌ┤·┤aĄ─ų„ę¬╣”─▄Ż¼ŲõųąĄõą═Ą─É║ęŌ┤·┤a╩ŪRanden.bŻ¼╦³═©▀^░l╦═┐█┘MČ╠ą┼─▓└¹Ż¼▓ó─▄Ė∙ō■╩ųÖC╬╗ų├ą┼Žó▀xō±▓╗═¼SPĘ■äš╔╠ĪŻ┤╦═ŌŻ¼HippoSMSę▓╩Ūę╗┐ŅČ╠ą┼É║ęŌ┤·┤aŻ¼╦³╚ń╣¹Ūų╚ļė├æ¶╩ųÖC║¾Ģ■═©▀^Ž“ę╗éĆė▓ŠÄ┤a▒ŻļU╩š┘M╠¢┤a░l╦═Č╠ą┼Ż¼Å─Č°į÷╝ė╩╣ė├æ¶į÷╝ėŅ~═ŌĄ─╩ųÖC┘Mė├ĪŻ

ĪĪĪĪČ°į┌é╬čbĘĮ╩Į╔ŽŻ¼É║ęŌ┤·┤aČÓ▓╔ė├ųžą┬░³čbĄ─ĘĮ╩Įļ[▓žūį╝║Ż¼▒╚╚ńDroidDream▓╔ė├┼c║ŽĘ©æ¬ė├ę╗Ų┤“░³Ą─ĘĮ╩ĮüĒļ[▓žŻ¼«öė├涎┬▌dĪó░▓čb▓ó▀\ąą┴╦╝ė▌dDroidDreamĄ─é╬║ŽĘ©æ¬ė├ĢrŻ¼DroidDreamŠ═Ģ■ļSų«åóäėŲüĒĪŻ┼cDroidDreanĪŻŽÓ═¼Ż¼DroidKungFuę▓╩Ū▓╔ė├ųžą┬░³čbĄ─ĘĮ╩Įļ[▓žūį╔ĒŻ¼«ö▒╗Ėą╚ŠĄ─æ¬ė├▒╗ė├æ¶åóäėĢrŻ¼╦³╩ūŽ╚╩š╝»ė├æ¶ą┼ŽóŻ¼╚╗║¾▓╔ė├HTTPPostĄ─ĘĮ╩ĮīóöĄō■░l╦═Įoė▓ŠÄ┤aĄ─▀h│╠Ę■äšŲ„ĪŻ

ĪĪĪĪÉ║ęŌ┤·┤aę╗░Ń▓╔ė├▀h│╠Ę■äšŲ„ĘĮ╩Įī”Ųõ┐žųŲĪŻ▒╚╚ńRomSmsSender. a╩Ūę╗éĆØō▓žį┌ROM└’├µĄ─É║ęŌ┤·┤aŻ¼Ģ■ūįäėŽ“▀h│╠Ę■äšŲ„╔Žé„ė├æ¶╩ųÖC╔ŽĄ─ą┼ŽóŻ¼░³└©╩ųÖCIMEIĪó╩ųÖC╠¢┤aĪóSD┐©╚▌┴┐Ą╚ļ[╦Įą┼ŽóŻ¼▓ó▓╗öÓįćłD½@╚Ī╩ųÖCrootÖÓŽ▐Ż¼▀Mąąę╗ŽĄ┴ąĖ▀╬Ż▓┘ū„ĪŻGamblerSMSę▓╩Ūę╗ĘNķgšÖ▄ø╝■Ż¼▒╗├Ķ╩÷×ķ“Č╠ą┼ķgšÖ”Ż¼╦³Ą─ū„ė├╩Ū▒OęĢ├┐ę╗Śl▀M│÷Androidė├æ¶╩ųÖCĄ─Č╠ą┼║═┤“│÷Ą─├┐ę╗éĆļŖįÆĪŻNickiBot╩Ūę╗┐Ņī┘ė┌NickiSpy╝ęūÕĄ─É║ęŌ┤·┤aŻ¼▓╗═¼Ą─╩Ū╦³Ą─▀hČ╦Ę■äšŲ„═Ļ╚½ę└┘ćė┌Č╠Ž¹Žóī”Ųõ▀Mąą┐žųŲĪŻČ°GoldDreamÉ║ęŌ┤·┤aät░Ąųą▒OęĢė├æ¶╩šĄĮĄ─Č╠ą┼║═║¶╚ļĪó┤“│÷Ą─ļŖįÆ╠¢┤aŻ¼▓óŪęį┌ė├æ¶ø]ęŌūRĄĮĄ─Ģr║“╔Žé„ĄĮ▀h│╠Ę■äšŲ„Ż¼┤╦═ŌŻ¼╦³▀Ć┐╔ęįÅ─▀h│╠Ę■äšŲ„½@╚Ī├³┴Ņ▓óŪęł╠ąąŽÓæ¬Ą─▓┘ū„ĪŻ

ĪĪĪĪ┐éĄ─üĒšfŻ¼─┐Ū░AndroidŽĄĮyš²įŌė÷Š▐┤¾Ą─░▓╚½╠¶æ║══■├{Ż¼ć└ųžĄž═■├{ų°ė├æ¶Ą─╩╣ė├░▓╚½Ż¼▓óŪęļSų°AndroidŽĄĮy╩ął÷Ę▌Ņ~Ą─│ų└mį÷╝ėŻ¼░▓╚½═■├{ę▓▒žīó▀Mę╗▓Įį÷ÅŖĪŻ

ĪĪĪĪ4ĪóAndroidŽĄĮy░▓╚½═■├{┤µį┌Ą─įŁę“Ęų╬÷

ĪĪĪĪĦüĒAndroidŽĄĮy░▓╚½═■├{Ą─įŁę“ĘNŅÉČÓśėŻ¼Š▀¾wČ°čįŻ¼ų„ę¬ėąęįŽ┬Äū³cŻ║

ĪĪĪĪ1)ķ_Ę┼─Ż╩ĮĦüĒĄ─┤Ó╚§ąį

ĪĪĪĪAndroid▓╔ė├ķ_Ę┼Ą─æ¬ė├│╠ą“Ęų░l─Ż╩ĮŻ¼▒╚╚ń▓╔ė├Androidæ¬ė├╔╠ĄĻ(Android Market)Ęų░læ¬ė├Ż¼═¼Ģr▀Ćį╩įSė├æ¶░▓čbüĒūįė┌æ¬ė├╔╠ĄĻęį═ŌĄ─æ¬ė├į┤Ą─æ¬ė├Ż¼▒╚╚ńć°ā╚Ą─░▓ū┐╩ął÷ĪóÖCõh╩ął÷Ą╚ĪŻį┌Androidæ¬ė├╔╠ĄĻųąŻ¼«öæ¬ė├│╠ą“╔Žé„ų«║¾Ż¼īóĢ■ÅŖųŲł╠ąą░▓╚½Öz▓ķĪŻ╚╗Č°Ż¼į┌Ųõ╦¹Androidæ¬ė├╩ął÷ųąŻ¼ÅŖųŲ░▓╚½Öz▓ķ┐╔─▄ø]ėąĄ├ĄĮ║▄║├Ą─ł╠ąąŻ¼Androidæ¬ė├│╠ą“╔§ų┴─▄ē“Ž±PC▄ø╝■ę╗░Ńį┌Ė„ĘNŠWšŠ╔ŽŽ┬▌d║¾┐ĮžÉĄĮ╩ųÖCųą░▓čb▀\ąąĪŻ

ĪĪĪĪ▀@ĘN▀^Č╚ķ_Ę┼Ą─Ęų░l─Ż╩ĮŻ¼Įo┴╦É║ęŌ┤·┤aķ_░lš▀╚ļŪųė├æ¶╩ųÖCĄ─ÖCĢ■ĪŻÉ║ęŌ┤·┤aķ_░lš▀Å─Androidæ¬ė├╔╠ĄĻŽ┬▌d║ŽĘ©Ą─¤ßķTæ¬ė├Ż¼╚╗║¾īó╦³Ė·É║ęŌ┤·┤aųžą┬┤“░³Ż¼į┘░l▓╝ĄĮŲõ╦¹æ¬ė├╔╠ĄĻ║═ŠWšŠĪŻųžą┬┤“░³Ą─é╬║ŽĘ©æ¬ė├┼cįŁ║ŽĘ©æ¬ė├ļm╚╗ōĒėą▓╗═¼Ą─öĄūų║×├¹Ż¼Ą½╩Ūė╔ė┌ć°ā╚Ą─æ¬ė├╩ął÷╗“š▀╩ųÖCšōē»╗∙▒Š╔ŽČ╝ø]ėąŽÓĻPĄ─Öz£y╩ųČ╬Ż¼▀@╩╣Ą├AndroidĄ─║×├¹ÖCųŲą╬═¼╠ōįOĪŻĖ∙ō■“vėŹ░▓╚½īŹ“×╩ę╣½▓╝Ą─2012─ĻĄ┌╚²╝ŠČ╚öĄō■Ż¼Å─æ¬ė├╩ął÷╗“š▀╩ųÖCšōē»Ėą╚ŠÉ║ęŌ┤·┤aĄ─Androidė├涚╝╦∙ėą▒╗Ėą╚Šė├æ¶Ą─49%ĪŻ

ĪĪĪĪ2)ÖÓŽ▐įS┐╔ÖCųŲĄ─å¢Ņ}

ĪĪĪĪį┌AndroidĄ─░▓╚½─Żą═ųąŻ¼æ¬ė├│╠ą“Ą─ÖÓŽ▐į┌Ųõ░▓čbĢr▀Mąą┬Ģ├„Ż¼▓óį┌ų«║¾▓╗─▄Ė─ūāĪŻ«ö░▓čbæ¬ė├│╠ą“ĢrŻ¼Ųõ╦∙ę¬Ū¾Ą─ÖÓŽ▐┴ą▒ĒīóĢ■į┌ė├æ¶├µŪ░│╩¼FŻ¼▓óūīė├æ¶┼ąöÓ▀@ą®ÖÓŽ▐╩Ūʱ╩Ūæ¬ė├═Ļ│╔š²│Ż╣”─▄ąĶꬥ─ĪŻ╚ń╣¹ę╗éĆæ¬ė├Ą─ÖÓŽ▐ę¬Ū¾▀^Č╚Ż¼ė├æ¶┐╔ęį▀xō±▓╗░▓čbįōæ¬ė├╗“š▀īóįōæ¬ė├ś╦ėø×ķ┐╔ę╔ĪŻ▀@ę╗ÖCųŲ╦Ų║§║▄║├Ą─┐žųŲ┴╦æ¬ė├ī”ŽĄĮy┘Yį┤Ą─įLå¢Ż¼Ę└ų╣┴╦É║ęŌ┤·┤a▀Mąą│¼│÷š²│Żæ¬ė├Ą─▓┘ū„ĪŻĄ½╩ŪŻ¼▀@ę╗ÖCųŲę└┘ćė┌ė├æ¶ōĒėąįu╣└š²│Żæ¬ė├ÖÓŽ▐Ą──▄┴”Ż¼▀@’@╚╗▓╗║Ž▀mŻ¼ę▓▓╗║Ž└ĒĪŻ

ĪĪĪĪė╔ė┌┤¾ČÓöĄė├æ¶▓ó▓╗╩Ūķ_░lš▀Ż¼ę“┤╦╦¹éāī”▀@ę╗ÖCųŲ▓ó▓╗┴╦ĮŌŻ¼╔§ų┴▓╗Ģ■╚ź└ĒĢ■▀@ę╗ÖCųŲĪŻ╠žäe╩ŪŻ¼įSČÓÉ║ęŌ┤·┤a▓╔ė├Ą─╩ŪūįäėĖ³ą┬Ą─ĘĮ╩ĮŽ┬▌d░▓čbĄĮė├æ¶╩ųÖCųąĪŻ▀@ĘN─Ż╩ĮŽ┬Ż¼É║ęŌ┤·┤aķ_░lš▀╩ūŽ╚░l▓╝ę╗┐Ņ▓╗║¼É║ęŌ┤·┤aĄ─║ŽĘ©æ¬ė├Ż¼╚╗║¾į┘╠ß╩Šė├æ¶Ė³öÓŻ¼į┌Ė³ą┬ųąätöyĦÉ║ęŌ┤·┤aŻ¼▓óę¬Ū¾Ė³ČÓĄ─ÖÓŽ▐Ż¼ė╔ė┌ė├æ¶ęčĮø╩╣ė├▓óą┼╚╬┴╦ų«Ū░Ą─║ŽĘ©æ¬ė├Ż¼ę“┤╦Ż¼▀@ę╗ĘĮ╩Į║▄╚▌ęūŠ═╚ļŪų┴╦ė├æ¶╩ųÖCĪŻ

ĪĪĪĪ3)▓┘ū„ŽĄĮy┬®Č┤įņ│╔Ą─╣źō¶

ĪĪĪĪį┌╚╬║╬Å═ļsĄ─▄ø╝■ŽĄĮyųąŻ¼Č╝▒ž╚╗ėą╚▒Ž▌║═░▓╚½┬®Č┤Ż¼AndroidŽĄĮyę▓ę╗śėĪŻAndroidŽĄĮy▓╔ė├╔│ŽõüĒĖ¶ļxæ¬ė├│╠ą“Ż¼╩╣Ą├É║ęŌ┤·┤aāH─▄▀\ąąį┌ūį╝║╦∙į┌Ą─╔│ŽõųąŻ¼ęį▀_ĄĮ▒ŻūoŽĄĮyĄ──┐Ą─ĪŻ┴Ēę╗ĘĮ├µŻ¼═©│ŻęŲäėįOéõ▓╗Ģ■ĮoėĶė├涎ĄĮyĄ─═Ļ╚½┐žųŲÖÓŻ¼╚ń╣¹ę¬½@╚ĪAndroidŽĄĮyĄ─═Ļ╚½┐žųŲÖÓŠ═▒žĒÜ╩╣ė├rootÖÓŽ▐ĪŻ

ĪĪĪĪĄ½╩ŪAndroidŽĄĮy▒Š╔Ē┤µį┌║▄ČÓ┬®Č┤Ż¼║▄ČÓÉ║ęŌ┤·┤a└¹ė├▀@ą®┬®Č┤═╗ŲŲ╔│ŽõŻ¼½@╚ĪŽĄĮyrootÖÓŽ▐ĪŻ└²╚ńŻ¼É║ęŌ┤·┤aDroidDreamŠ═╩Ū└¹ė├“Exploid”║═“RageAgainstTheCage"üĒ═╗ŲŲ╔│ŽõŻ¼½@╚ĪrootÖÓŽ▐ĪŻČ°ė├æ¶×ķ┴╦╩╣ė├ĘĮ▒Ń╗“š▀Ųõ╦¹─┐Ą─Ģ■ų„äėroot╩ųÖCŻ¼▀@śėę▓ĮoÉ║ęŌ┤·┤a┐╔│╦ų«ÖCĪŻ═¼ĢrŻ¼root╩ųÖCĄ─╬©ę╗▐kĘ©Š═╩Ū└¹ė├┬®Č┤Ż¼ę“┤╦×ķ┴╦½@╚ĪrootÖÓŽ▐Ż¼─│ą®š²│Żæ¬ė├蹊┐š▀ę▓Ģ■╚ź═┌Š“ŽĄĮy┬®Č┤Ż¼═¼Ģrę▓▓╗ŽŻ═¹¼Fėą┬®Č┤▒╗ą▐čaĪŻ▀@Š═┤┘▀M┴╦É║æv┤·┤aĄ─░lš╣ĪŻę╗Ą®½@╚Ī┴╦rootÖÓŽ▐Ż¼▓╗Ą½┐╔ęįū÷ĄĮæ¬ė├│╠ą“Ą─ņo─¼░▓čbŻ¼▀Ć┐╔ęįįLå¢Ųõ╦¹æ¬ė├│╠ą“ęį╝░ļSęŌūxīæė├æ¶ļ[╦ĮöĄō■Ż¼ą▐Ė─╗“é╚│²ĘŪŲõ╦¹æ¬ė├│╠ą“Ą─╬─╝■Ą╚Ą╚Ż¼ī”ė├æ¶Ą─Android╩ųÖCįņ│╔░▓╚½ļ[╗╝ĪŻ

ĪĪĪĪ4)æ¬ė├▄ø╝■┬®Č┤ĦüĒĄ─╣źō¶

ĪĪĪĪ▄ø╝■┬®Č┤╩ŪųĖæ¬ė├│╠ą“▒Š╔ĒįOėŗīŹ¼FĢr┤µį┌Ą─å¢Ņ}Ż¼╩╣Ą├É║æv┤·┤aķ_░lš▀─▄ē“└¹ė├▀@ą®┬®Č┤╣źō¶░▓čb┴╦▀@ą®æ¬ė├Ą─╩ųÖCĪŻWeb×gė[Ų„╩ŪŲõųąūŅ×ķ╬ŻļUĄ─┬®Č┤▄ø╝■ĪŻAndroid Web×gė[Ų„ęį╝░─▄ē“═©▀^×gė[Ų„čb▌dĄ─▄ø╝■(╚ńFlash player, PDFķåūxŲ„Īó╗“š▀łDŲ¼×gė[Ų„)░³║¼┴╦┤¾┴┐┐╔╣®É║ęŌŠWĒō╣źō¶Ą─┬®Č┤┤·┤aŻ¼└²╚ńwebkit(┴„ąąĄ─õų╚Šę²┼╩)ĪŻ═¼ĢrWeb×gė[Ų„ėų╩ŪAndroid▒ž▓╗┐╔╔┘Ą─ĮM│╔▓┐Ęųęį╝░ė├æ¶╩╣ė├ĢrķgūŅķLĄ─æ¬ė├Ż¼ę“┤╦╬Ż║”śO┤¾ĪŻČ°Ūę×gė[Ų„┬®Č┤ę▓║▄ļyą▐Å═Ż¼ę“×ķęŲäė×gė[Ų„║═ŲõŽÓĻPĄ─Äņę╗░Ń╩ŪĖ·╣╠╝■═¼░µ▒ŠĄ─Ż¼╔²╝ē║▄┬²ĪŻ

ĪĪĪĪ┤╦═ŌŻ¼×ķ┴╦½@Ą├Ė³║├Ą─ĪóĖ³╝ėČ©ųŲ╗»Ą─Ę■äš╗“š▀×ķ┴╦¾w“׹┬Ą─Ę■䚯¼ō■ĮyėŗŻ¼▀Ćėą┤¾┴┐Ą─Androidė├涎▓Üg╦óÖCĪŻ▀@╩╣Ą├╩ął÷╔Ž│÷¼F┴╦Ė„ĘNĖ„śėĄ─ė╔éĆ╚╦╠ß╣®Ą─Č©ųŲā×╗»░µ▒ŠĪŻ▀@ą®░l▓╝į┌╩ųÖCšōē»Ą─ROMę█ėą╚╬║╬Ą─īÅ║╦ÖCųŲŻ¼▓óŪęī”ė┌É║ęŌ┤·┤aųŲū„š▀Č°čįŻ¼īóÉ║ęŌ┤·┤aŪČ╚╦ĄĮČ©ųŲROMųą─▄ē“╩╣Ą├É║ęŌ┤·┤aĖ³╝ėļ[▒╬Īó╣”─▄Ė³╝ėÅŖ┤¾ĪŻĖ∙ō■“vėŹ░▓╚½īŹ“×╩ęĄ─öĄō■Ż¼2012─ĻĄ┌╚²╝ŠČ╚Ż¼═©▀^ā╚ŪČ ROMĄ─ĘĮ╩ĮĖą╚ŠÉ║ęŌ┤·┤aĄ─Androidė├æ¶┤¾╝sš╝╦∙ėąĖą╚Šė├æ¶Ą─10%ĪŻ

ĪĪĪĪ5ĪóAndroid░▓╚½Ą─╬┤üĒ░lš╣ąĶŪ¾

ĪĪĪĪŠC╔Ž╦∙╩÷Ż¼▒M╣▄AndroidŽĄĮy╠ß╣®┴╦╚²┤¾░▓╚½ÖC└²üĒ×ķŽĄĮy░▓╚½▒Ż±{ūo║ĮŻ¼Ą½╩Ūį┌Š▐┤¾└¹ęµĄ─“īäėŽ┬Ż¼AndroidŽĄĮyęčĮø┼╩┬Č│÷┴╦Š▐┤¾Ą─░▓╚½═■├{Ż¼ć└ųžĄ─═■├{ų°ė├æ¶Ą─╩╣ė├░▓╚½Ż¼▓óŪęļSų°AndroidŽĄĮy╩ął÷Ę▌Ņ~Ą─į÷╝ėŻ¼░▓╚½═■├{ę▓▒žīó▀Mę╗▓Įį÷ÅŖĪŻę“┤╦Ż¼į┌AndroidŽĄĮy¼Fėą░▓╚½ÖCųŲų«═ŌŻ¼╝▒ąĶą┬Ą─░▓╚½ÖCųŲüĒæ¬ī”ķ_Ę┼─Ż╩ĮĪóÖÓŽ▐įS┐╔ÖCųŲĪó▓┘ū„ŽĄĮy┬®Č┤Īóæ¬ė├▄ø╝■┬®Č┤Ą╚░▓╚½═■├{ĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://m.hanmeixuan.com/

▒Š╬─ś╦Ņ}Ż║AndroidęŲäėĮKČ╦▓┘ū„ŽĄĮyĄ─░▓╚½Ęų╬÷

▒Š╬─ŠWųĘŻ║http://m.hanmeixuan.com/html/consultation/10839513668.html